《DNS攻击防范科普系列2》 -DNS服务器怎么防DDoS攻击

在上个系列《你的DNS服务真的安全么?》里我们介绍了DNS服务器常见的攻击场景,看完后,你是否对ddos攻击忧心重重?本节我们来告诉你,怎么破局!!

首先回顾一下DDoS攻击的原理。DDoS是Distributed Denial of Service的简称,即分布式拒绝服务攻击,其利用处于不同位置的足够数量的僵尸主机产生数目巨大的数据包对一个或多个目标实施DoS攻击,耗尽受害端的网络带宽、系统资源,使受害主机或网络丧失提供正常网络服务的能力。

【传统网络对DDoS攻击的防御】

那传统网络是怎么对DDoS攻击进行安全防御的呢?简单来讲,传统安全技术的防护手段,通常是代替server端来响应client发过来的请求,并通过client的下一步动作有无跟进继续请求,来判断该请求是否来自真实用户。因为如果是肉鸡发起的攻击行为,通常不会再有下一步的动作被匹配到。而如果某个特定的client IP一旦被认定为是真实请求的IP,则该IP会被放入对应的“白名单池”,后续一段时间内,当该IP继续请求时,便会被认为是合法的。可参考如下示意图:

这只是一个简单的原理模拟图,有些在策略上可能不一定适用黑白名单IP list。

【传统权威DNS服务器对DDoS的防御手段】

知道了DDoS的常用防御手段,我们再来说说,对于传统的权威DNS服务器,是怎么防护DDoS攻击的。对于权威DNS而言,默认的请求都是基于UDP,而且DNS协议里面明确说明了DNS服务器可以限制为TCP提供的资源,所以权威DNS的DDoS攻击防御最重要的是如何防住UDP攻击。 但是UDP DDoS防御的最大的问题莫过于UDP没有会话,不能通过包的交互来判断某个请求是否为攻击行为,仅仅查看某个DNS数据报文是不可能区分是否为攻击请求或者真实用户请求的。因此传统安全技术首要地工作就在于需要将缺乏会话交互的UDP一来一回请求转换成为具有会话记录的UDP多来多回请求,它们会利用DNS协议的特点采用如下技术进行防御:

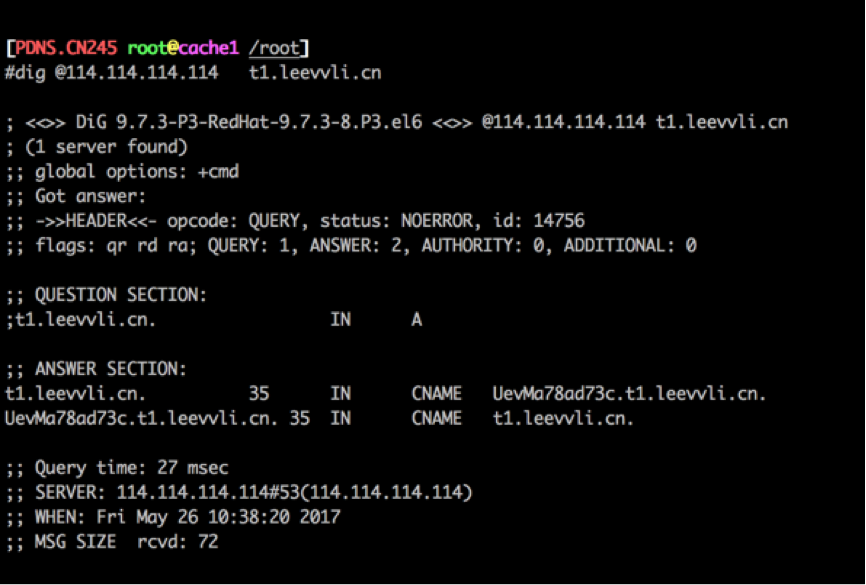

1、CNAME重传

利用DNS的特性,递归请求具有迭代查询一直到获取最终结果的特点,直接代替DNSserver给client返回一个伪造的唯一随机字符串cname域名,并根据该源IP是否继续发起针对该cname域名的请求来判定,该IP是否为正常请求。很显然,如果某个IP马上跟进发起了该cname域名的请求,则该IP是可被信任的;相对地,如果某个IP在规定的超时时间内并没有发起针对该cname域名的请求,则该IP将被判定为攻击者

2、TC重传

利用DNS的特性,在DNS请求client遇到DNS应答flag字段中TC标记为1时必然会发起TCP DNS请求的特点,直接代替DNS server给client返回一个伪造的空应答但该应答flag字段中TC标记为1,并根据该源IP是否继续发起针对该域名的TCP的DNS请求来判定,该IP是否为正常请求。很显然,如果某个IP马上跟进发起了TCP的DNS请求,则该IP是可被信任的;相对地,如果某个IP在规定的超时时间内并没有发起针对的TCP请求,则该IP将被判定为攻击者。

3、首包丢弃

利用DNS的特性,在DNS请求client在超时时间内没有收到DNS应答时会重发该请求的特点,传统安全直接丢弃该首包请求,并根据该源IP是否继续发起针对这个域名的第二次请求来判定,该IP是否为正常请求。很显然,如果某个IP针对性地发起了第二次请求,则该IP是可被信任的;相对地,如果某个IP在规定的超时时间内并没有发起第二次请求,则该IP将被判定为攻击者。

由以上信息我们可以知道,这三种手段其原理都是通过将原来的DNS的UDP一来一回请求转换成为具有会话记录的UDP多来多回请求,并通过判断第二次请求的特点来判定该源IP是否为真实用户访问行为或者攻击行为,并随之进行对应的白名单/黑名单操作。

【传统方案在权威DNS防护中存在的问题】

以上的传统方案是不是就能完全保护我们的权威DNS了呢?其实还是存在一些防护的问题。以下我们总结了权威DNS防护可能遇到的问题:

1、 首先从首包丢弃来讲,这是在权威DNS防御中基本没有被采用的技术,原因主要是递归DNS在遇到权威查询请求被丢弃时会根据SRTT算法另外选择其他的权威服务器,导致传统安全基本上无法收到所谓的“第二次请求”,因此误杀的概率极高。同时权威丢弃递归发过来的查询,会对递归服务器的资源占用造成严重影响,这种情况下递归服务器可能会根据自身保护的策略直接丢弃该域名的正常请求,有可能造成更严重的故障。

2、 其次是TC重传,相对于CNAME重传的策略,TC重传主要的好处在于并没有从数据内容信息上去进行篡改,并没有“伪造”对应的应答;而重大的缺陷在于需要安全服务DNSserver端支持TCP的请求,这个在性能上是非常大的考验,带来的被打瘫的风险反而会进一步加大。另外,有一部分ISP的 LocalDNS根本不支持TCP也是一个重要的问题。

3、 再来谈CNAME重传,前文提到了CNAME重传最大的问题在于“伪造”了一个虚构的应答,正常流程中这个“伪造”的应答只起到中间传递的结果不会有其他方面的影响,但是现实情况中,ISP侧的各种“缓存递归分离”“缓存加速应答”技术都会对正常的流程进行篡改,导致前面提到的这个“伪造”的结果被当成正确的结果直接回给终端用户;更要命地是,ISP侧的DNS各种“优化TTL”的技术还会把这种问题严重放大,最终导致严重的故障。

针对这种问题,最终我们可能看见类似的错误结果:

总结,通过上面针对性的描述,我们大概知道了这些方法用在DNS上都有或多或少的问题。当然,其实还包括一些安全集群DNS会话状态数据一致性、互联网原生丢包带来的黑白名单误杀、伪造IP攻击影响真实IP带来的误杀等各种情况下的误杀,这部分误杀带来的影响也不可小视。

【权威DNS攻击的防护重点】

说了这么多,权威DNS究竟如何防?说真的,DNS系统本身的优异性能非常关键。打铁还需自身硬,还是建议选择一款性能优异的服务器作为权威的DNS服务器。从原理上来讲,传统安全把缺乏会话交互的UDP一来一回请求转换成为具有会话记录的UDP多来多回的策略比起单纯的回复一个DNS应答更耗费计算资源。比如在同样的性能条件资源下,回复一个所谓的“cname应答”或者“tc应答”,还不如直接回复原生的DNS应答,粗略比较下来两者之间耗费CPU指令集并没有什么差别。当然前提最重要的是DNS系统要有卓越的性能,超大的带宽,有能力媲美安全服务器甚至优于安全服务器。阿里云解析DNS具备单机千万级QPS,遍布全球的超大规模集群,具备anycast的架构、依托阿里巴巴大容量、稳定的基础网络,能够轻松抵抗过亿级的DDoS攻击。阿里云解析DNS绝对值得你的信赖。(-->云解析详情页)

说完了DDoS攻击防护,下一章我们将介绍DNS操作安全相关的内容。大家继续关注哦!

本文作者:kimi_nyn

本文为云栖社区原创内容,未经允许不得转载。

《DNS攻击防范科普系列2》 -DNS服务器怎么防DDoS攻击的更多相关文章

- 《DNS攻击防范科普系列1》—你的DNS服务器真的安全么?

DNS服务器,即域名服务器,它作为域名和IP地址之间的桥梁,在互联网访问中,起到至关重要的作用.每一个互联网上的域名,背后都至少有一个对应的DNS.对于一个企业来说,如果你的DNS服务器因为攻击而无法 ...

- 《DNS攻击防范科普系列3》 -如何保障 DNS 操作安全

引言 前两讲我们介绍了 DNS 相关的攻击类型,以及针对 DDoS 攻击的防范措施.这些都是更底层的知识,有同学就来问能否讲讲和我们的日常操作相关的知识点,今天我们就来说说和我们日常 DNS 操作相关 ...

- 查看服务器是否被DDOS攻击的方法

伴随着现代互联网络快速发展,更加容易出现被攻击.尤其是ddos攻击已经不在是大网站需要关心的事情了.不少中小型企业,也在遭受ddos攻击.站长对ddos攻击不了解,所以网站被ddos攻击的时候,都不会 ...

- 防DDOS攻击SHELL脚本

最近一段时间服务器频繁遭到DDOS攻击,目前只能通过封IP来源来暂时解决.IP不源变化多端,光靠手工来添加简直是恶梦,想了个方法,用SHELL来做. 比较简单,但很实用:) 以下内容根据作者原文进行适 ...

- 转:nginx防DDOS攻击的简单配置

文章来自于: 近期由于工作需要,做了些防DDOS攻击的研究,发现nginx本身就有这方面的模块ngx_http_limit_req_module和ngx_http_limit_conn_module. ...

- 记一次阿里云服务器被用作DDOS攻击肉鸡

事件描述:阿里云报警 ——检测该异常事件意味着您服务器上开启了"Chargen/DNS/NTP/SNMP/SSDP"这些UDP端口服务,黑客通过向该ECS发送伪造源IP和源端口的恶 ...

- iptables防DDOS攻击和CC攻击设置

防范DDOS攻击脚本 #防止SYN攻击 轻量级预防 iptables -N syn-flood iptables -A INPUT -p tcp --syn -j syn-flood iptables ...

- iptables防DDOS攻击和CC攻击配置

防范DDOS攻击脚本 #防止SYN攻击 轻量级预防 iptables -N syn-flood iptables -A INPUT -p tcp –syn -j syn-flood iptables ...

- Azure上Linux VM防DDOS攻击:使用Apache mod_evasive

部署在云端的虚拟机和web服务,很容易受到DoS护着DDoS的服务攻击,让一些新上线的业务苦不堪言,当然各个云服务提供商也有不同层面DDOS的防护,然而由于防护粒度,攻击复杂度的关系,未必可以满足你的 ...

随机推荐

- webpack devServer配置项的坑

本文所用webpack版本为4+,阅读本章的同学请注意区分. webpack默认不需要配置文件 但是你仍可在项目的node_module目录同级目录建立一个webpack.config.js文件进行配 ...

- 【leetcode】963. Minimum Area Rectangle II

题目如下: Given a set of points in the xy-plane, determine the minimum area of any rectangle formed from ...

- PHP ftp_exec() 函数

定义和用法 ftp_exec() 函数请求在 FTP 服务器上执行一个程序或命令. 如果成功,该函数返回 TRUE.如果失败,则返回 FALSE. 语法 ftp_exec(ftp_connection ...

- obj.offsetHeight与obj.style.height $(obj).height()与$(obj).css('height')

相同:都可以获取obj的高度区别:(1)obj.offsetHeight可以获取外部.内嵌和内联中定义的高,而obj.style.height只能获取内联中定义的高:(2)obj.offsetHeig ...

- 基于mybatis-plus的代码生成

基于mybatis-plus的代码生成 前言 随着敏捷开发模式的推广,伴着日益增长的需求,日常工作中我们越来越注重效率和便捷性.今天我们就来探讨下如何自动生成代码,准确地说是如何依赖数据库生成我们的e ...

- 三:robotframework框架配合selenium之jquery定位

RF框架我用的比较多,限于自己的代码水平,目前工作中一直是用RF框架.unittest框架,我也练习了很久,还差一点封装的技巧与设计模式的学习.所以不敢在项目中实践. 等明年我的代码水平再上升一个台阶 ...

- pycharm中evaluate expression的用法

pycharm中evaluate expression的用法 首先要用debug调试模式运行程序,在代码编辑处右键debug,或着选择右上角的小虫子图标点击. 然后保证整个程序运行的时候可以中断,然后 ...

- 解决spring boot中普通类中使用service为null 的方法

我使用的是springboot+mybatisplus +mysql1.创建一个SpringUtil工具类 import org.springframework.beans.BeansExceptio ...

- c# 使用 java的 rsa 进行签名

/// <summary> /// 类名:RSAFromPkcs8 /// 功能:RSA加密.解密.签名.验签 /// 详细:该类对Java生成的密钥进行解密和签名以及验签专用类,不需要修 ...

- C# 中如何输出双引号(转义字符的使用)

实现效果: 输出这样的一个含有双引号的字符串 "hello" 方式一: 不用 @ 时转义 System.Console.WriteLine("\"he ...