Docker网络,手把手教你如何实现容器网络相关知识

Docker网络

理解Docker0

清空所有环境

测试

三个网络

#问题:docker 是如何处理容器网络访问的?

[root@hsStudy /]# docker run -d -P --name tomcat01 tomcat

#查看容器的内部网络地址 ip addr , 发现容器启动的时候会得到一个 eth0@if83 ip地址,docker分配的!

[root@hsStudy /]# docker exec -it tomcat01 ip addr

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

6: eth0@if7: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default

link/ether 02:42:ac:11:00:02 brd ff:ff:ff:ff:ff:ff link-netnsid 0

inet 172.17.0.2/16 brd 172.17.255.255 scope global eth0

valid_lft forever preferred_lft forever

# 思考,linux 能不能 ping 通容器内部

[root@hsStudy /]# ping 172.17.0.2

PING 172.17.0.2 (172.17.0.2) 56(84) bytes of data.

64 bytes from 172.17.0.2: icmp_seq=1 ttl=64 time=0.604 ms

64 bytes from 172.17.0.2: icmp_seq=2 ttl=64 time=0.121 ms

64 bytes from 172.17.0.2: icmp_seq=3 ttl=64 time=0.101 ms

64 bytes from 172.17.0.2: icmp_seq=4 ttl=64 time=0.121 ms

64 bytes from 172.17.0.2: icmp_seq=5 ttl=64 time=0.223 ms

# linux 可以ping 通 docker 容器内部

原理

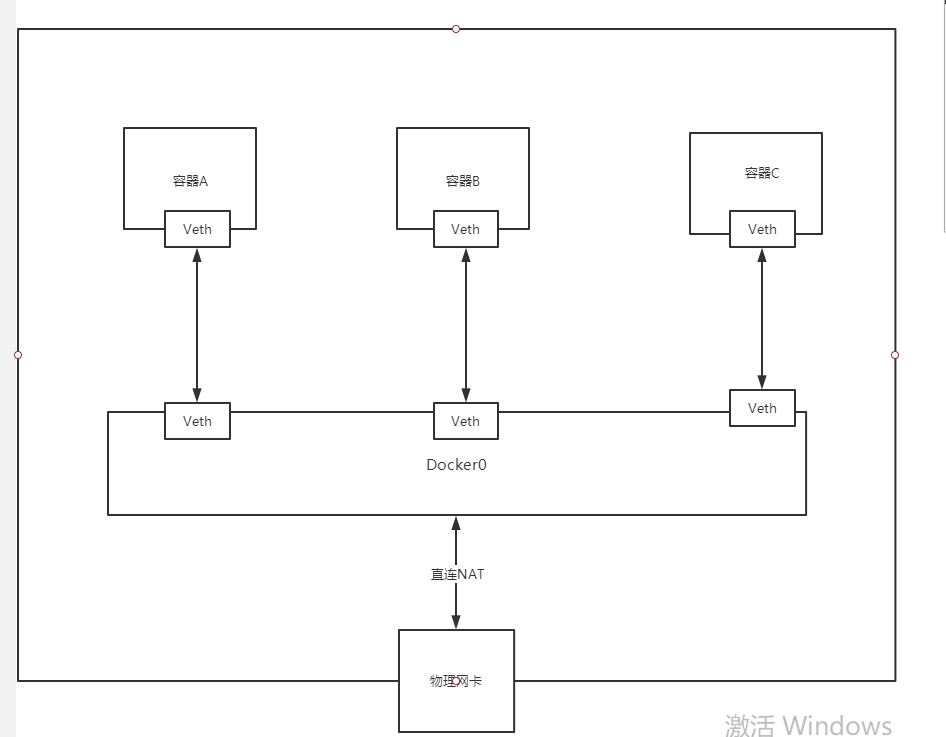

我们每启动一个docker容器,docker就会给docker容器分配izgeip,我们只要安装了docker,就会有一个网卡docker0桥接模式,使用的技术是evth-pair技术

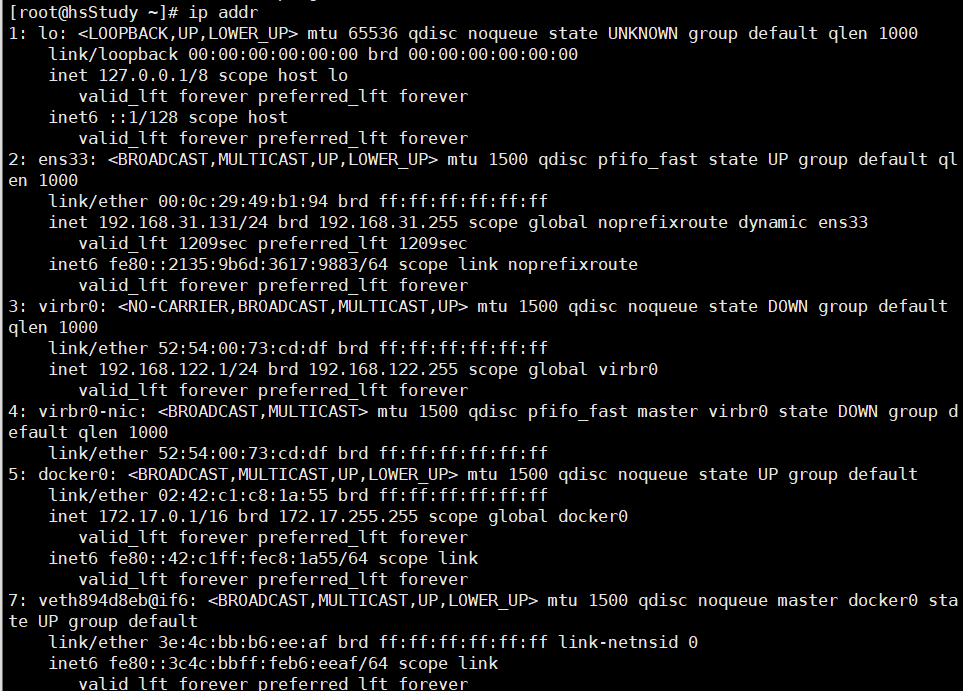

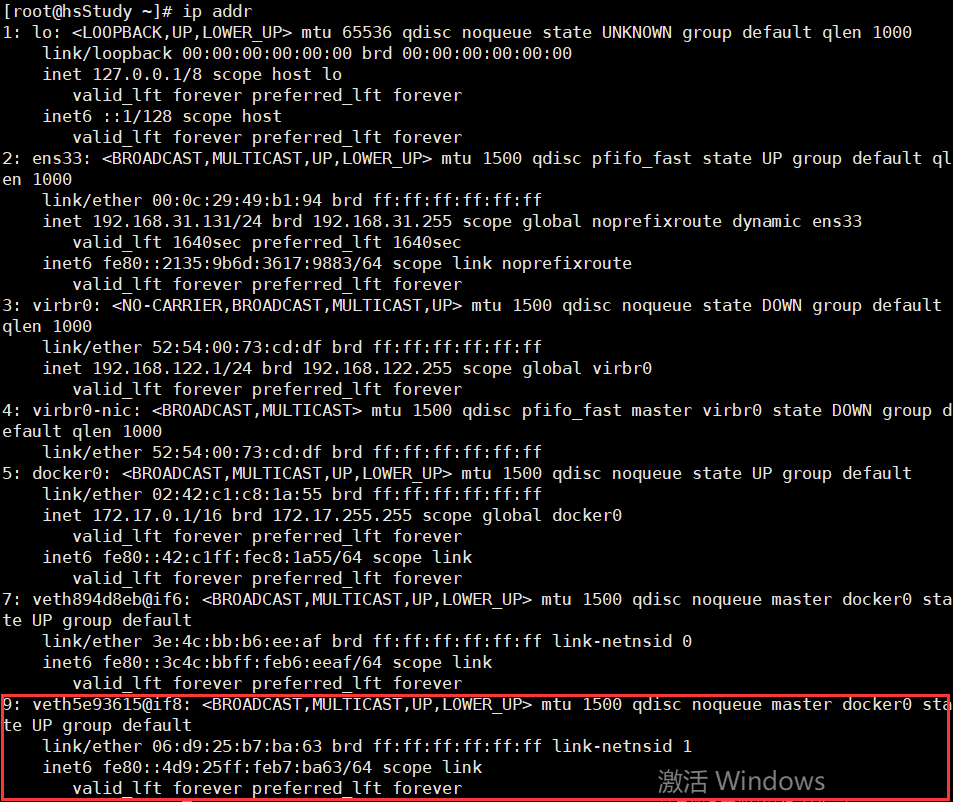

再次测试 ip addr

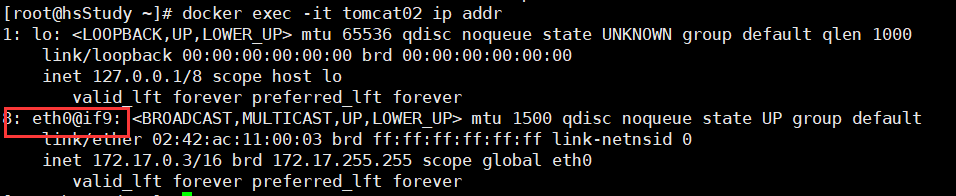

2.再启动一个容器测试,发现又多了一个网卡

# 我们发现这个容器带来的网卡,都是一对一对的

# evth-pair 就是一对的虚拟设备端口,他们都是成对出现的,一段连着协议,一段彼此相连

# 正因为有这个技术,evth-pair充当一个桥梁,连接各种虚拟网络设备

# OpenStac, Docker容器之间的连接,OVS的连接,都是使用 evth-pair 技术

3.我们测试下tocmat01 和 tomcat02 是否可以ping通

[root@hsStudy ~]# docker exec -it tomcat01 ping 127.0.01

#结论:容器和容器之间是可以互相ping通的!

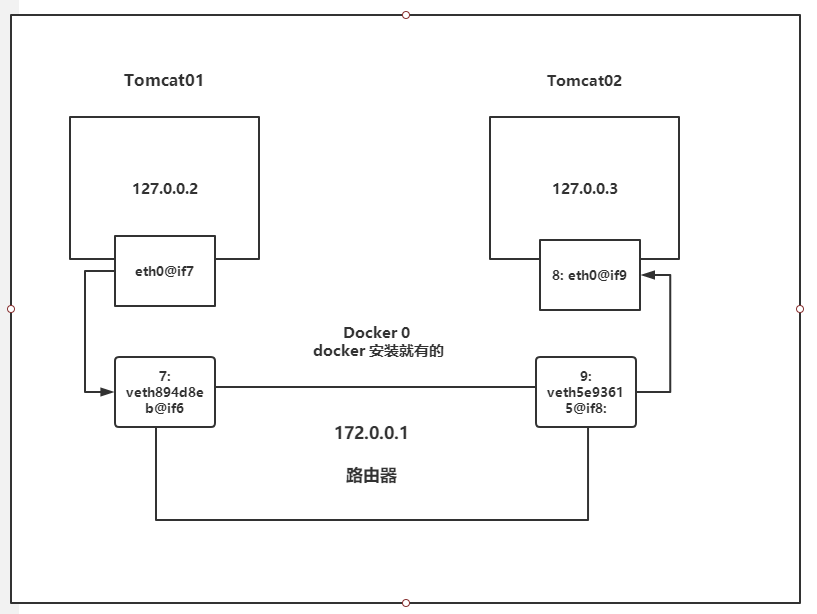

绘制一个网络模型图:

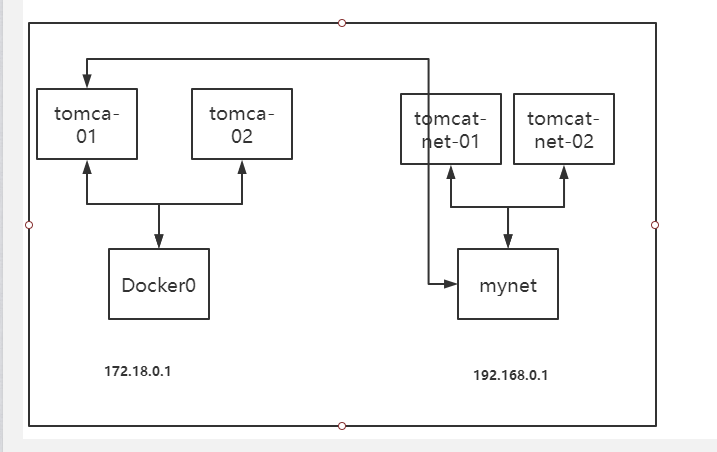

结论:tomcat01 和tomcat02 是公用的一个路由器,docker0.

所有的容器不指定网络的情况下,都是docker0路由的,docker会给我们的容器分配一个默认的可用ip

小结

Docker 使用的是linux的桥接,宿主机中是一个Docker容器的网桥 docker0

Docker 中的所有的网络接口都是虚拟的。虚拟的转发效率高!(内网传递文件!)

重要容器删除,对应网桥一对就没了!

--link

思考一个场景,我们编写了一个微服务,database url=ip: , 项目不重启,数据库ip换掉了,我们希望可以处理这个问题,可以用名字来进行访容器?

[root@hsStudy ~]# docker exec -it tomcat02 ping tomcat01

ping: tomcat01: Name or service not known

# 如何解决呢?

[root@hsStudy ~]# docker exec -it tomcat02 ping tomcat01

ping: tomcat01: Name or service not known

# 通过--link,就可以解决网络连通问题了

[root@hsStudy ~]# docker run -d -P --name tomcat03 --link tomcat02 tomcat

c415308bffcf62445fef38a33ec145eb4ee90926e6ef8acb46ea195eb9c2225a

[root@hsStudy ~]# docker exec -it tomcat03 ping tomcat02

PING tomcat02 (172.17.0.3) 56(84) bytes of data.

64 bytes from tomcat02 (172.17.0.3): icmp_seq=1 ttl=64 time=0.511 ms

64 bytes from tomcat02 (172.17.0.3): icmp_seq=2 ttl=64 time=0.334 ms

64 bytes from tomcat02 (172.17.0.3): icmp_seq=3 ttl=64 time=0.110 ms

rtt min/avg/max/mdev = 0.079/0.197/0.511/0.143 ms

#反向可以ping通吗

[root@hsStudy ~]# docker exec -it tomcat02 ping tomcat03

ping: tomcat03: Name or service not known

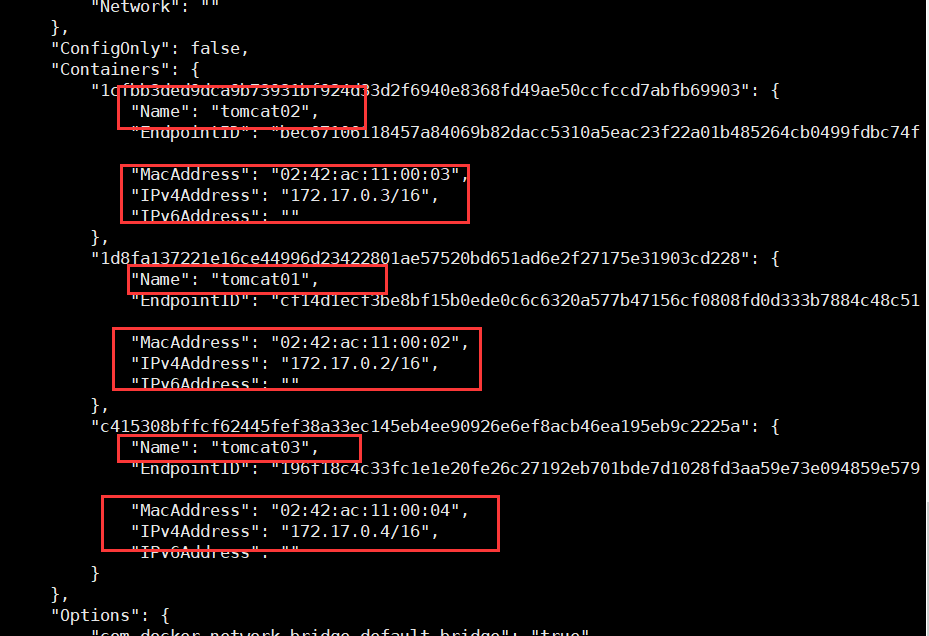

探究:inspect

[root@hsStudy ~]# docker network inspect bfa725a8822a

其实这个tomcat03,就是在本地配置了tomcat02的配置?

# 查看 hosts 配置,在这里原理发现!

[root@hsStudy ~]# docker exec -it tomcat03 cat /etc/hosts

127.0.0.1 localhost

::1 localhost ip6-localhost ip6-loopback

fe00::0 ip6-localnet

ff00::0 ip6-mcastprefix

ff02::1 ip6-allnodes

ff02::2 ip6-allrouters

172.17.0.3 tomcat02 1cfbb3ded9dc

172.17.0.4 c415308bffcf

本质探究:--link 就是我们在hosts配置中增加了一个172.17.0.3 tomcat02 1cfbb3ded9dc

我们现在玩docker已经不建议使用--link了 !

自定义网络!不适用docker0!

docker0问题:它不支持容器名连接访问!

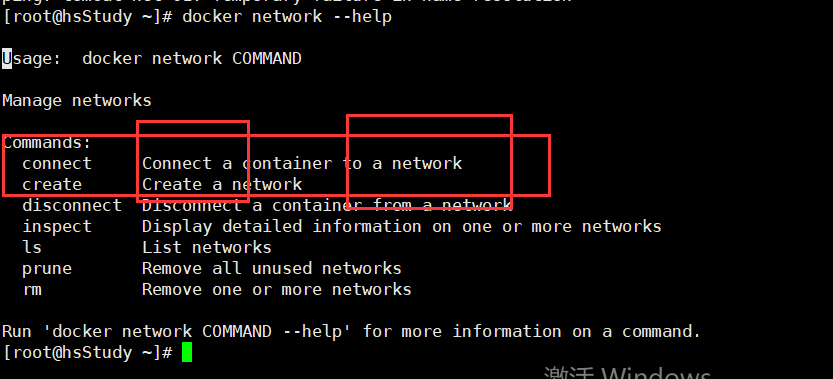

自定义网络

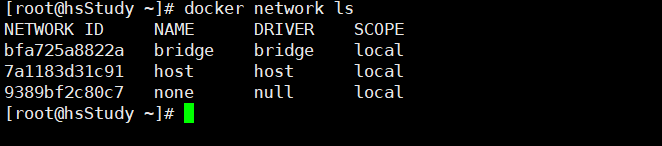

查看所有的docker网络

网络模式

bridge : 桥接 docker (默认,自己创建也使用bridge 模式)

none : 不配置网络

host:和宿主机共享网络

container : 容器内网络连通!(用的少!局限很大)

测试

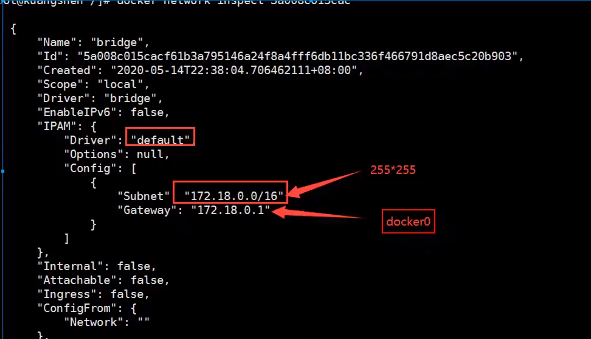

# 我们直接启动的命令 --net bridge,而这个就是我们的docker0

docker run -d -P --name tomcat01 tomcat

docker run -d -P --name tomcat01 --net bridge tomcat

# docker0的特点: 默认,域名不能访问, --link可以打通连接

# 我们可以自定义一个网络!

# --driver bridge

# --subnet 192.168.0.0/16 192.168.0.2 192.168.225.255

# --gateway 192.168.0.1

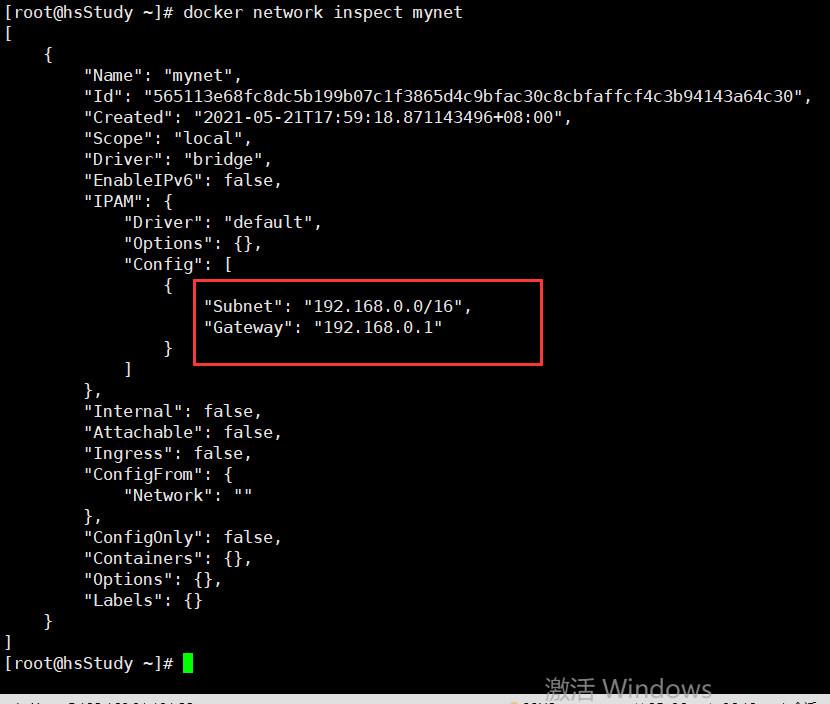

[root@hsStudy /]# docker network create --driver bridge --subnet 192.168.0.0/16 --gateway 192.168.0.1 mynet

565113e68fc8dc5b199b07c1f3865d4c9bfac30c8cbfaffcf4c3b94143a64c30

[root@hsStudy /]# docker network ls

NETWORK ID NAME DRIVER SCOPE

bfa725a8822a bridge bridge local

7a1183d31c91 host host local

565113e68fc8 mynet bridge local

9389bf2c80c7 none null local

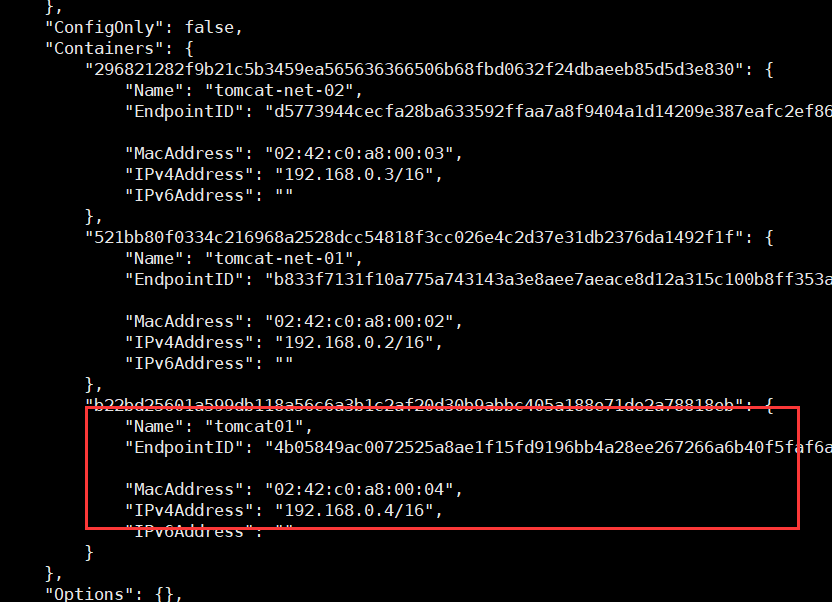

我们自己的网络就创建好了

[root@hsStudy ~]# docker network inspect mynet

[

{

"Name": "mynet",

"Id": "565113e68fc8dc5b199b07c1f3865d4c9bfac30c8cbfaffcf4c3b94143a64c30",

"Created": "2021-05-21T17:59:18.871143496+08:00",

"Scope": "local",

"Driver": "bridge",

"EnableIPv6": false,

"IPAM": {

"Driver": "default",

"Options": {},

"Config": [

{

"Subnet": "192.168.0.0/16",

"Gateway": "192.168.0.1"

}

]

},

"Internal": false,

"Attachable": false,

"Ingress": false,

"ConfigFrom": {

"Network": ""

},

"ConfigOnly": false,

"Containers": {

"296821282f9b21c5b3459ea565636366506b68fbd0632f24dbaeeb85d5d3e830": {

"Name": "tomcat-net-02",

"EndpointID": "d5773944cecfa28ba633592ffaa7a8f9404a1d14209e387eafc2ef86d114baad",

"MacAddress": "02:42:c0:a8:00:03",

"IPv4Address": "192.168.0.3/16",

"IPv6Address": ""

},

"521bb80f0334c216968a2528dcc54818f3cc026e4c2d37e31db2376da1492f1f": {

"Name": "tomcat-net-01",

"EndpointID": "b833f7131f10a775a743143a3e8aee7aeace8d12a315c100b8ff353a6975991f",

"MacAddress": "02:42:c0:a8:00:02",

"IPv4Address": "192.168.0.2/16",

"IPv6Address": ""

}

},

"Options": {},

"Labels": {}

}

]

#再次测试ping连接,现在不使用--link 也可以ping名字了

[root@hsStudy ~]# docker exec -it tomcat-net-01 ping 192.168.0.3

PING 192.168.0.3 (192.168.0.3) 56(84) bytes of data.

64 bytes from 192.168.0.3: icmp_seq=1 ttl=64 time=0.259 ms

64 bytes from 192.168.0.3: icmp_seq=2 ttl=64 time=0.102 ms

64 bytes from 192.168.0.3: icmp_seq=3 ttl=64 time=0.088 ms

64 bytes from 192.168.0.3: icmp_seq=4 ttl=64 time=0.091 ms

64 bytes from 192.168.0.3: icmp_seq=5 ttl=64 time=0.253 ms

64 bytes from 192.168.0.3: icmp_seq=6 ttl=64 time=0.084 ms

^C

--- 192.168.0.3 ping statistics ---

6 packets transmitted, 6 received, 0% packet loss, time 31ms

rtt min/avg/max/mdev = 0.084/0.146/0.259/0.078 ms

[root@hsStudy ~]# docker exec -it tomcat-net-01 ping tomcat-net-02

PING tomcat-net-02 (192.168.0.3) 56(84) bytes of data.

64 bytes from tomcat-net-02.mynet (192.168.0.3): icmp_seq=1 ttl=64 time=0.448 ms

64 bytes from tomcat-net-02.mynet (192.168.0.3): icmp_seq=2 ttl=64 time=0.177 ms

64 bytes from tomcat-net-02.mynet (192.168.0.3): icmp_seq=3 ttl=64 time=0.214 ms

64 bytes from tomcat-net-02.mynet (192.168.0.3): icmp_seq=4 ttl=64 time=0.132 ms

^C

--- tomcat-net-02 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 6ms

rtt min/avg/max/mdev = 0.132/0.242/0.448/0.123 ms

我们自定义的网络docker都已经帮我们维护好了对应的关系,推荐我们平时这样使用网络!

好处:

redis-集群

mysql-集群

不同的集群使用不同的网络,保证集群是安全和健康的

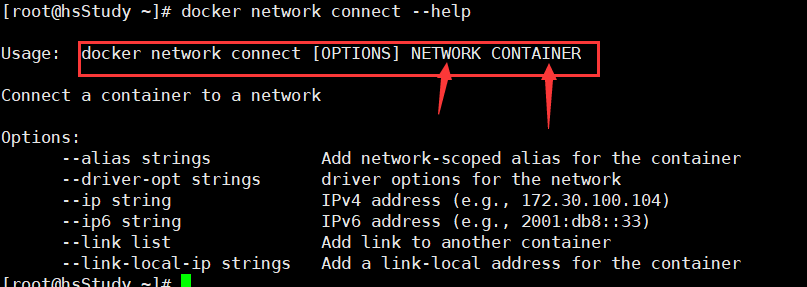

网络连通

让tomcat-01连接到tomcat-net-01需要怎么做?

# 测试打通 tomcat01 - mynet

# 连通之后,就是将我们的tomcat01 加入到mynet网络下

# 一个容器两个ip地址,阿里云服务器一个公网ip,一个私网ip

现在就可以tomcat01 ping 通 tomcat-net-01 了

[root@hsStudy ~]# docker exec -it tomcat01 ping tomcat-net-01

PING tomcat-net-01 (192.168.0.2) 56(84) bytes of data.

64 bytes from tomcat-net-01.mynet (192.168.0.2): icmp_seq=1 ttl=64 time=0.230 ms

64 bytes from tomcat-net-01.mynet (192.168.0.2): icmp_seq=2 ttl=64 time=0.414 ms

64 bytes from tomcat-net-01.mynet (192.168.0.2): icmp_seq=3 ttl=64 time=0.757 ms

64 bytes from tomcat-net-01.mynet (192.168.0.2): icmp_seq=4 ttl=64 time=0.103 ms

64 bytes from tomcat-net-01.mynet (192.168.0.2): icmp_seq=5 ttl=64 time=0.148 ms

^C

--- tomcat-net-01 ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 10ms

rtt min/avg/max/mdev = 0.103/0.330/0.757/0.238 ms

# 02 是依旧打不通的

[root@hsStudy ~]# docker exec -it tomcat02 ping tomcat-net-01

ping: tomcat-net-01: Temporary failure in name resolution

结论:假设需要跨网络连接别人就需要使用docker network 连通!

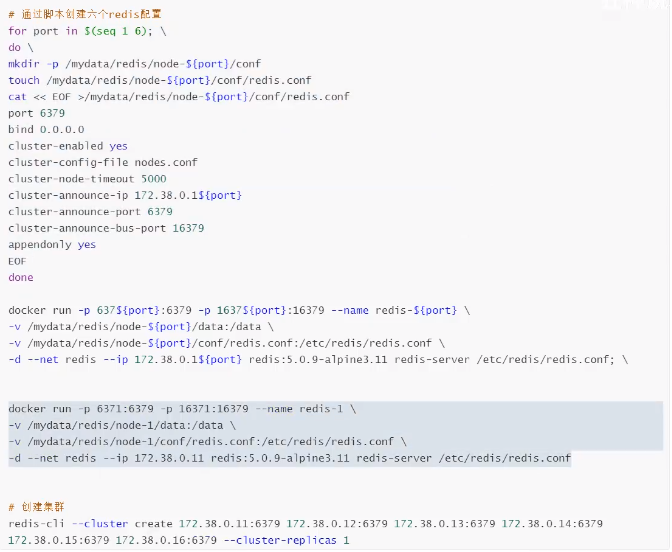

实战:部署Redis集群

shell脚本

# 创建网卡

[root@hsStudy ~]# docker network create redis --subnet 172.38.0.0/16

# 通过脚本创建六个redis配置

for port in $(seq 1 6); \

do \

mkdir -p /mydata/redis/node-${port}/conf

touch /mydata/redis/node-${port}/conf/redis.conf

cat EOF /mydata/redis/node-${port}/conf/redis.conf

port 6379

bind 0.0.0.0

cluster-enabled yes

cluster-config-file nodes.conf

cluster-node-timeout 5000

cluster-announce-ip 172.38.0.1${port}

cluster-announce-port 6379

cluster-announce-bus-port 16379

appendonly yes

EOF

done

docker run -p 6371:6379 -p 16371:16379 --name redis-1 \

-v /mydata/redis/node-1/data:/data \

-v /mydata/redis/node-1/conf/redis.conf:/etc/redis/redis.conf \

-d --net redis --ip 172.38.0.11 redis:5.0.9-alpine3.11 redis-server /etc/redis/redis.conf

SpringBoot微服务打包Docker镜像

- 架构springboot 项目

- 打包应用

- 编写dockerfile

- 构建镜像

- 发布运行

以后我们使用了Docker之后,给别人交付的是一个镜像即可!

学到了这里我们已经完全够用了Docker!

Docker网络,手把手教你如何实现容器网络相关知识的更多相关文章

- k8s集群之Docker安装镜像加速器配置与k8s容器网络

安装Docker 参考:https://www.cnblogs.com/rdchenxi/p/10381631.html 加速器配置 参考:https://www.cnblogs.com/rdchen ...

- 从0开始,手把手教你开发并部署上线一个知识测验微信小程序

上线项目演示 微信搜索[放马来答]或扫以下二维码体验: 项目源码 项目源码 其他版本 Vue答题App实战教程 Hello小程序 1.注册微信小程序 点击立即注册,选择微信小程序,按照要求填写信息 2 ...

- Android——TabHost(标签容器)相关知识总结贴

android 2.3 r1 中文 api (58) —— TabHost http://www.apkbus.com/android-18911-1-1.html android中文api (5 ...

- 第 8 章 容器网络 - 072 - 一文搞懂各种 Docker 网络

Docker 起初只提供了简单的 single-host 网络,显然这不利于 Docker 构建容器集群并通过 scale-out 方式横向扩展到多个主机上. 跨主机网络方案: Docker Over ...

- Docker容器网络-实现篇

通常,Linux容器的网络是被隔离在它自己的Network Namespace中,其中就包括:网卡(Network Interface).回环设备(Loopback Device).路由表(Routi ...

- 容器网络启用RDMA高速通讯-Freeflow

容器网络启用RDMA高速通讯-Freeflow 容器网络启用RDMA高速通讯-Freeflow 本文编译自: Freeflow,https://github.com/openthings/Freefl ...

- 一文读懂 Kubernetes 容器网络

点击上方"开源Linux",选择"设为星标" 回复"学习"获取独家整理的学习资料! 在Kubernetes中要保证容器之间网络互通,网络至关 ...

- 新书上线:《Spring Boot+Spring Cloud+Vue+Element项目实战:手把手教你开发权限管理系统》,欢迎大家买回去垫椅子垫桌脚

新书上线 大家好,笔者的新书<Spring Boot+Spring Cloud+Vue+Element项目实战:手把手教你开发权限管理系统>已上线,此书内容充实.材质优良,乃家中必备垫桌脚 ...

- Java 容器相关知识全面总结

Java实用类库提供了一套相当完整的容器来帮助我们解决很多具体问题.因为我本身是一名Android开发者,包括我在内很多安卓开发,最拿手的就是ListView(RecycleView)+BaseAda ...

随机推荐

- 【vue开发】watch中的immediate与deep的使用

下面是我对于immediate与deep的理解 1.immediate 设置immediate为true后,监听会在被监听值初始化的时候就开始,也就页面上的数据还未变化的时候. 经过测试发现,如果监听 ...

- matplotlib常规使用方法

1,指定图片大小和像素 Python绘图问题:Matplotlib中指定图片大小和像素 2,绘图命令的基本架构及其属性设置 绘图与可视化 3,python基础语法(二)--- plt的一些函数使用 p ...

- LevelDB 源码解析之 Arena

GitHub: https://github.com/storagezhang Emai: debugzhang@163.com 华为云社区: https://bbs.huaweicloud.com/ ...

- C. 【例题3】单词替换

C . [ 例 题 3 ] 单 词 替 换 解析 可以一个个单词读取,输入完之后, 讲整个句子的每个单词遍历一次, 如果这个单词是与单词 a a a相同的话, 就输出 b b b, 否则输出这个单词 ...

- 翻译:《实用的Python编程》07_04_Function_decorators

目录 | 上一节 (7.3 返回函数) | 下一节 (7.5 装饰方法) 7.4 函数装饰器 本节介绍装饰器(decorator).因为这是一个高级主题,所以我们只做简单介绍. 译注:根据译者个人的猜 ...

- [SIGIR2020] Sequential Recommendation with Self-Attentive Multi-Adversarial Network

这篇论文主要提出了一个网络,成为Multi-Factor Generative Adversarial Network,直接翻译过来的话就是多因子生成对抗网络.主要是期望能够探究影响推荐的其他因子(因 ...

- Istio最佳实践系列:如何实现方法级调用跟踪?

赵化冰,腾讯云高级工程师,Istio Member,ServiceMesher 管理委员,Istio 项目贡献者,热衷于开源.网络和云计算.目前主要从事服务网格的开源和研发工作. 引言 TCM(Ten ...

- Qt开发技术:图形视图框架(一)基本介绍

前话 使用到Qt的视图框架. Qt视图框架介绍 简介 图形视图框架(The Graphic View Framework)用于管理和与大量定制的二维图形项目交互,以及用于可视化项目的视图小 ...

- @Transactional+@Autowired出现的lateinit property xx has not been initialized错误

1 问题描述 用Kotlin编写Spring Boot,在业务层中使用@Transactional+@Autowired时出现如下错误: lateinit property dao has not b ...

- Linux执行.sh文件,提示No such file or directory的问题

问题描述 在window平台下,写好shell脚本文件,迁移到linux平台,赋过可执行权限,执行该sh文件,却提示NO such file or directory 解决方案 难道是文件格式兼容性问 ...