GDB调试32位汇编堆栈分析

GDB调试32位汇编堆栈分析

测试源代码

#include <stdio.h>int g(int x){return x+5;}int f(int x){return g(x)+3;}int main(ing argv,char *argc[]){return f(7)+19;}

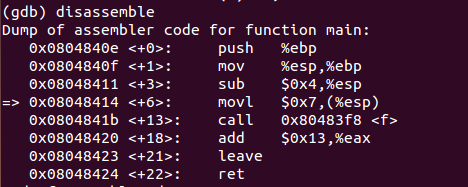

main函数汇编代码

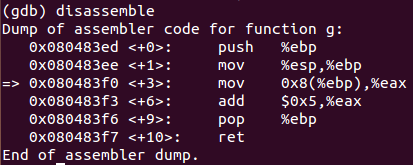

g函数汇编代码

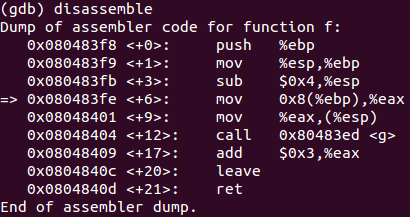

f函数汇编代码

调试过程

在汇编调试中单步执行使用

si,而display /i $pc该语句可以使得我们每一次单步执行时输出正在执行的语句,i r $xxx则可以输出对应的寄存器中的值,方便我们跟踪调试根据代码,我们可以知道主函数只有

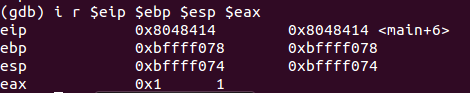

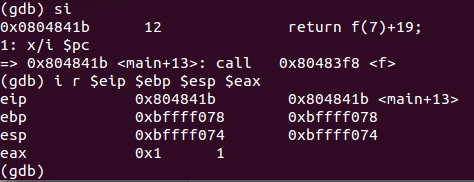

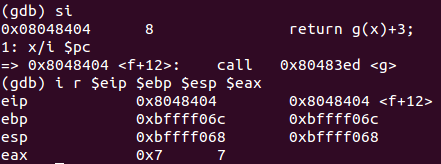

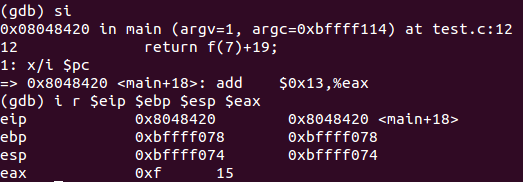

return f(7)+19,在主函数中设下断点,可见当时%eip,%ebp,%esp,%eax的值(%eip为当前执行的指令的地址,%eax用于实参存储,计算,%ebp、%esp用于存储栈指针地址)

调用f函数,call指令将会将下一条指令的地址入栈,且此时esp将会减4

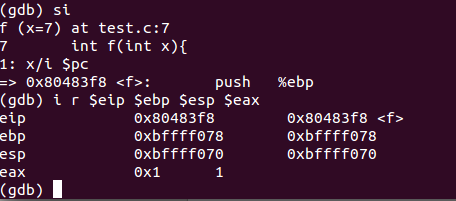

将eip中的值入栈,且此时esp已经发生了变化

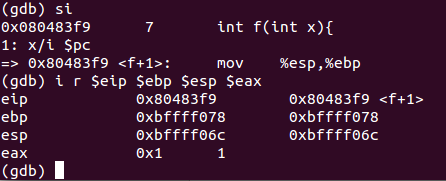

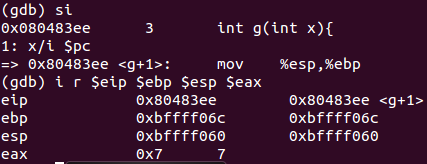

将上一个函数的基址入栈,当前%esp作为新基址

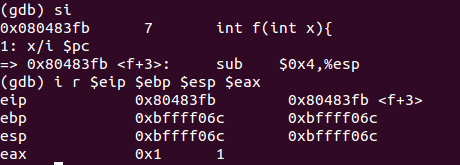

%esp的值减4,将值传入%eax中,并不是太懂这几步到底有什么具体的作用,只知道最后的值实在%eax中进行计算的,大概这几步是为了最后计算做准备

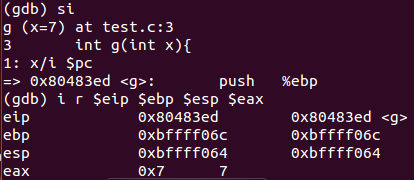

call指令将下一条指令地址入栈,开始调用函数

g()

地址入栈

这几步和之前调用函数

f()那几步作用应该是一样的,可能是传参用途(图值9、10)

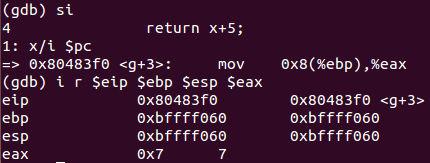

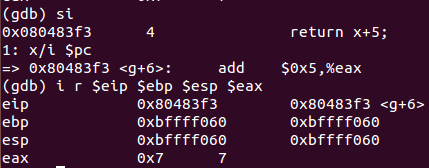

实参在%eax中进行计算

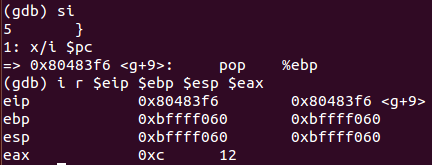

出栈,将地址弹到%ebp中

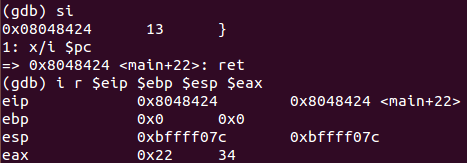

ret指令将之前入栈的代码地址弹回%eip中,继续执行函数f()

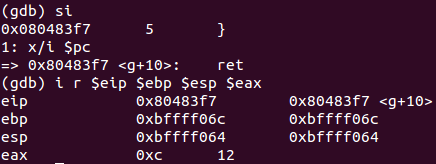

回到f函数中,进行实参的计算,然后出站,

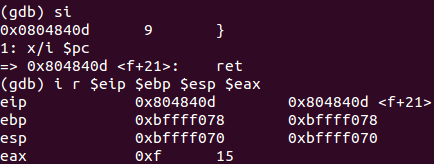

ret将代码地址弹回%eip,继续执行主函数main

在主函数中完成计算,之后代码结束

堆栈分析

| 指令 | %esp | %ebp | %eip | %eax | 堆栈 |

|---|---|---|---|---|---|

| movl $0x7,(%esp) | 0xbffff074 | 0xbffff078 | 0x8048414 | 0x1 | 0x0 |

| call 0x80483f8 | 0xbffff074 | 0xbffff078 | 0x804841b | 0x1 | 0x0 |

| push %ebp | 0xbffff070 | 0xbffff078 | 0x80483f8 | 0x1 | 0x8048420 0x0 |

| mov %esp,%ebp | 0xbffff06c | 0xbffff078 | 0x80483f9 | 0x1 | 0xbffff078 0x8048420 0x0 |

| sub $0x4,%esp | 0xbffff06c | 0xbffff06c | 0x80483fb | 0x1 | 0xbffff078 0x8048420 0x0 |

| mov 0x8(%ebp),%eax | 0xbffff068 | 0xbffff06c | 0x80483fe | 0x1 | 0xbffff078 0x8048420 0x0 |

| mov %eax,(%esp) | 0xbffff068 | 0xbffff06c | 0x8048401 | 0x7 | 0xbffff078 0x8048420 0x0 |

| call 0x80483ed | 0xbffff068 | 0xbffff06c | 0x8048404 | 0x7 | 0xbffff078 0x8048420 0x0 |

| push %ebp | 0xbffff064 | 0xbffff06c | 0x8048404 | 0x7 | 0x8048409 0xbffff078 0x8048420 0x0 |

| mov %esp,%ebp | 0xbffff060 | 0xbffff06c | 0x80483ee | 0x7 | 0xbffff06c 0x8048409 0xbffff078 0x8048420 0x0 |

| mov 0x8(%ebp),%eax | 0xbffff060 | 0xbffff060 | 0x80483f0 | 0x7 | 0xbffff06c 0x8048409 0xbffff078 0x8048420 0x0 |

| add $0x5,%eax | 0xbffff060 | 0xbffff060 | 0x80483f3 | 0x7 | 0xbffff06c 0x8048409 0xbffff078 0x8048420 0x0 |

| pop %ebp | 0xbffff060 | 0xbffff060 | 0x80483f6 | 0x12 | 0xbffff06c 0x8048409 0xbffff078 0x8048420 0x0 |

| ret | 0xbffff064 | 0xbffff06c | 0x80483f7 | 0x12 | 0x8048409 0xbffff078 0x8048420 0x0 |

| add $0x3,%eax | 0xbffff068 | 0xbffff06c | 0x8048409 | 0x12 | 0xbffff078 0x8048420 0x0 |

| leave | 0xbffff068 | 0xbffff06c | 0x804840c | 0x15 | 0xbffff078 0x8048420 0x0 |

| ret | 0xbffff070 | 0xbffff078 | 0x804840d | 0x15 | 0x8048420 0x0 |

| add $0x13,%eax | 0xbffff074 | 0xbffff078 | 0x8048420 | 0x15 | 0x0 |

| leave | 0xbffff074 | 0xbffff078 | 0x8048423 | 0x22 | 0x0 |

| ret | 0xbffff07c | 0x0 | 0x8048424 | 0x22 | 0x0 |

GDB调试32位汇编堆栈分析的更多相关文章

- 20145314郑凯杰《信息安全系统设计基础》GDB调试32位汇编堆栈分析

20145314郑凯杰<信息安全系统设计基础>GDB调试32位汇编堆栈分析 本篇博客将对第五周博客中的GDB调试32位汇编堆栈进行分析 首先放上以前环境配置的图: 图1: 测试代码: #i ...

- gdb运行时结合汇编堆栈分析

一.从源代码文件到可执行文件 从C文件到可执行文件,一般来说需要两步,先将每个C文件编译成.o文件,再把多个.o文件和链接库一起链接成可执行文件.但具体来说,其实是分为四步,下面以ex ...

- 20145318 GDB调试汇编堆栈分析

20145318 GDB调试汇编堆栈分析 代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const sta ...

- 20145219 gdb调试汇编堆栈分析

20145219 gdb调试汇编堆栈分析 代码gdbdemo.c int g(int x) { return x+19; } int f(int x) { return g(x); } int mai ...

- gdb调试汇编堆栈分析

代码(src/05/gdb.c) int g(int x) { return x + 4; } int f(int x) { return g(x); } int main(void) { retur ...

- 20145310 GDB调试汇编堆栈分析

GDB调试汇编堆栈分析 由于老师说要逐条分析汇编代码,所以我学习卢肖明同学的方法,重新写了一篇博客. 代码: #include<stdio.h> short addend1 = 1; st ...

- 32位汇编第一讲x86和8086的区别,以及OllyDbg调试器的使用

32位汇编第一讲x86和8086的区别,以及OllyDbg调试器的使用 一丶32位(x86也称为80386)与8086(16位)汇编的区别 1.寄存器的改变 AX 变为 EAX 可以这样想,16位通 ...

- 32位汇编第三讲,RadAsm,IDE的配置和使用,以及汇编代码注入方式

32位汇编第三讲,RadAsm,IDE的配置和使用,以及汇编代码注入方式 一丶RadAsm的配置和使用 用了怎么长时间的命令行方式,我们发现了几个问题 1.没有代码提醒功能 2.编写代码很慢,记不住各 ...

- 32位汇编第四讲,干货分享,汇编注入的实现,以及快速定位调用API的数量(OD查看)

32位汇编第四讲,干货分享,汇编注入的实现,以及快速定位调用API的数量(OD查看) 昨天,大家可能都看了代码了,不知道昨天有没有在汇编代码的基础上,实现注入计算器. 如果没有,今天则会讲解,不过建议 ...

随机推荐

- PowerDesigner使用

首先我们需要创建一个测试数据库,为了简单,我们在这个数据库中只创建一个Student表和一个Major表.其表结构和关系如下所示. 看看怎样用PowerDesigner快速的创建出这个数据库吧. 1. ...

- XSS攻击及防御

XSS又称CSS,全称Cross SiteScript,跨站脚本攻击,是Web程序中常见的漏洞,XSS属于被动式且用于客户端的攻击方式,所以容易被忽略其危害性.其原理是攻击者向有XSS漏洞的网站中输入 ...

- c# 创建xml

<?xml version="1.0" encoding="UTF-8"?> <swUpgrade xmlns="http://ww ...

- sql server 中不同服务器上的数据库中表怎么互导数据

--创建一个链接 EXEC sp_addlinkedserver 'OtherServerDb','','SQLOLEDB','192.168.12.101' --第一个参数是给远程的服务器起的别名 ...

- oracle中lead和lag函数 (转载)

解决上一户和下一户问题这两个函数,是偏移量函数,其用途是:可以查出同一字段下一个值或上一个值. lead(col_name,num,flag) col_name是列名:num是取向下第几个值:flag ...

- 解决dom4j java.lang.NoClassDefFoundError: org/jaxen/JaxenException

即使用这个方法需要以下两个包: dom4j-1.6.1.jar-306 KB jaxen-1.1-beta-6.jar-238 KB 或者 <dependency> <groupId ...

- JDK常用工具集——jps

该命令的作用是罗列出目标系统(target system)中所有具有访问权限到的Java进程. 一.命令简介: jps [option] [hostid] 二.参数说明: option ...

- WPF基础知识、界面布局及控件Binding(转)

WPF是和WinForm对应的,而其核心是数据驱动事件,在开发中显示的是UI界面和逻辑关系相分离的一种开放语言.UI界面是在XAML语言环境下开发人员可以进行一些自主设计的前台界面,逻辑关系还是基于c ...

- hdu4632 Palindrome subsequence (区间dp)

题目链接:http://acm.split.hdu.edu.cn/showproblem.php?pid=4632 题意:求回文串子串的的个数. 思路:看转移方程就能理解了. dp[i][j] 表示区 ...

- call()与apply()

1.obj1.method1.call(obj2,argument1,argument2) call的作用就是把obj1的方法放到obj2上使用 2. add 来替换 sub,add.call(sub ...