[HGAME] Week1 Web WriteUp

一 、Cosmos的博客

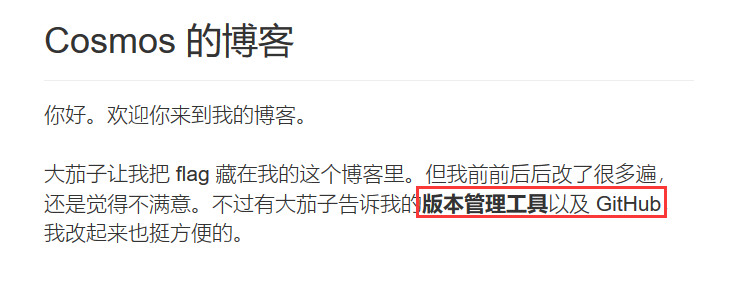

打开题目之后,首页直接给了我们提示:

版本管理工具常用的有git和svn两种,这里提示了GitHub,考虑Git信息泄露,先访问/.git/目录考虑用Githack获取泄露信息

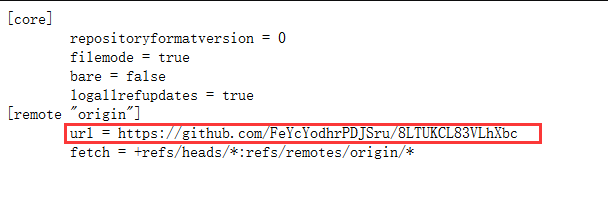

发现/.git/目录不存在,这个时候想到GitHub会有配置文件储存在/.git/config文件中,访问得到如下信息:

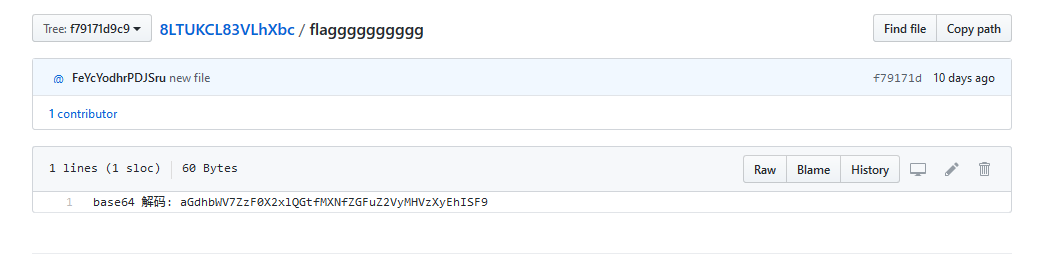

访问Git主页查看commits,在历史版本中发现flagggggggggg文件,得到base64编码后的Flag:

解码得到Flag:hgame{g1t_le@k_1s_danger0us_!!!!}

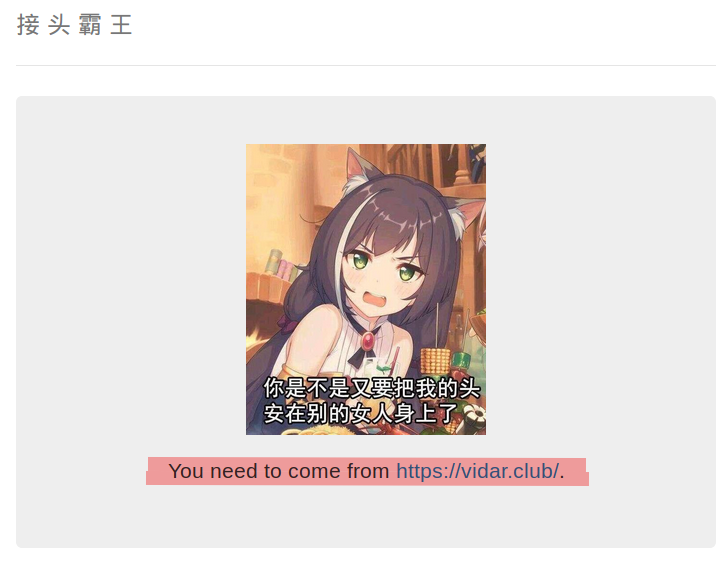

二、接头霸王

根据红框中的提示修改HTTP请求头部即可,最终构造出的HTTP请求如下:

POST / HTTP/1.1

Host: kyaru.hgame.n3ko.co

User-Agent: Cosmos/5.0 (X11; Linux x86_64; rv:68.0) Gecko/20100101 Firefox/68.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh,zh-CN;q=0.7,en;q=0.3

Accept-Encoding: gzip, deflate

If-Modified-Since: Fri, 01 Jan 2077 12:00:00 GMT

If-Unmodified-Since: Fri, 01 Jan 2077 12:00:00 GMT

Referer:vidar.club

X-Forwarded-For:127.0.0.1

Connection: close

Upgrade-Insecure-Requests: 1

得到Flag: hgame{W0w!Your_heads_@re_s0_many!}

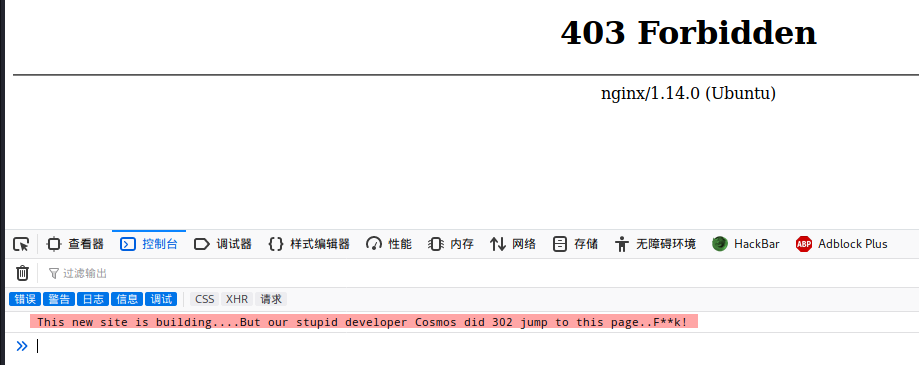

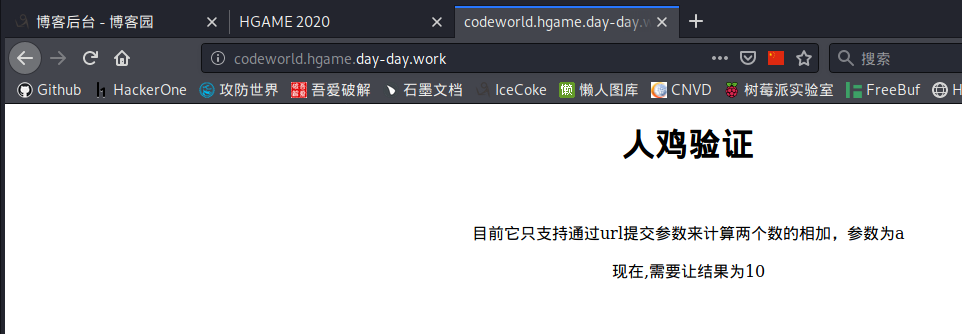

三、Code World

打开题目发现403,F12发现命令行中有提示页面有跳转的Hit

修改请求方式为POST再次发送请求:

重新构造请求URL为: codeworld.hgame.day-day.work/index.php?a=1%2b9

再次发送请求获得Flag: hgame{C0d3_1s_s0_S@_sO_C0ol!}

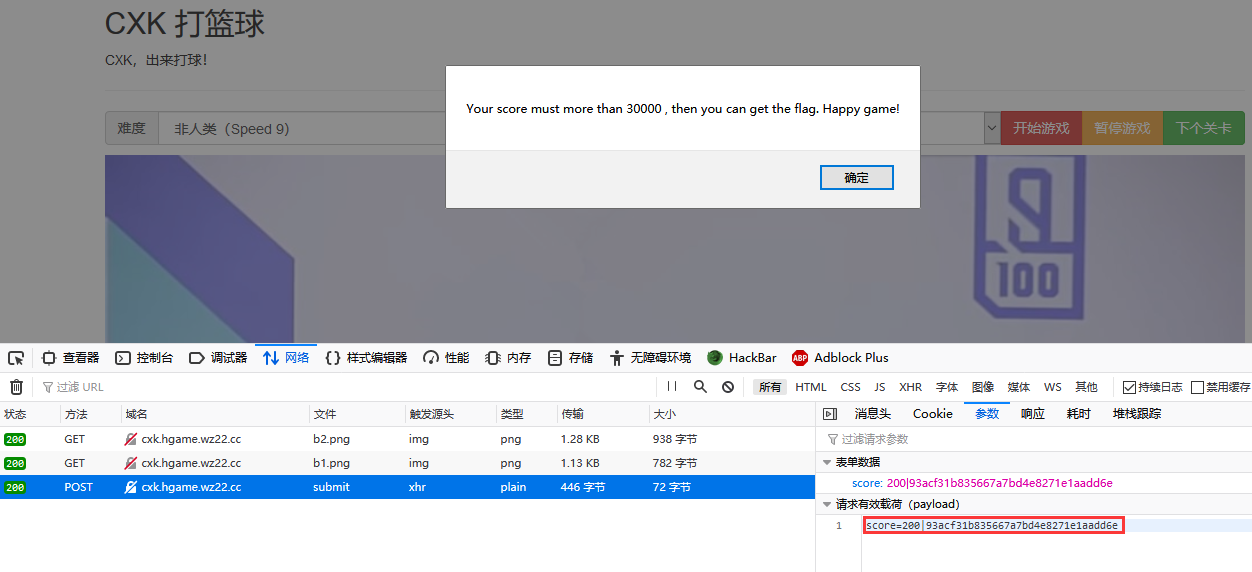

四、尼泰玫

打开题目是cxk接球的小游戏,提示必须达到30000分才可获得Flag,F12查看网络交互,发现在游戏结束后会POST一组数据:

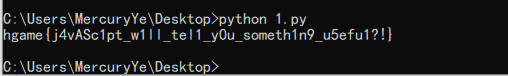

前者是分数,第二个参数目测是md5加密,解密得到一串10位数字,发现没有什么规律,反复阅读题目文字发现有提示:"请务必保持本地时间的准确性"

判断出该值是将游戏结束的时间戳进行md5加密,然后将该参数和分数一并提交给服务器,编写脚本发送请求:

import time

import requests

import hashlib

param = hashlib.md5(str(int(time.time()))).hexdigest()

data = {'score':"30001|"+param}

url = "http://cxk.hgame.wz22.cc/submit"

result = requests.post(url,data).text

print result

得到Flag:hgame{j4vASc1pt_w1ll_tel1_y0u_someth1n9_u5efu1?!}

[HGAME] Week1 Web WriteUp的更多相关文章

- ISG 2018 Web Writeup

作者:agetflag 原文来自:ISG 2018 Web Writeup ISG 2018 Web Writeup CTF萌新,所以写的比较基础,请大佬们勿喷,比赛本身的Web题也不难 calc 首 ...

- [SHA2017](web) writeup

[SHA2017](web) writeup Bon Appétit (100) 打开页面查看源代码,发现如下 自然而然想到php伪协议,有个坑,看不了index.php,只能看 .htaccess ...

- HGAME 2020 week1 web

1.Cosmos 的博客 知识点:git source code leak 2.接 头 霸 王 Description HGAME Re:Dive 开服啦~ 打开题目,提示了"头" ...

- [WUST-CTF]Web WriteUp

周末放假忙里偷闲打了两场比赛,其中一场就是武汉科技大学的WUST-CTF新生赛,虽说是新生赛,题目质量还是相当不错的.最后有幸拿了总排第5,记录一下Web的题解. checkin 进入题目询问题目作者 ...

- BuuCTF Web Writeup

WarmUp index.php <html lang="en"> <head> <meta charset="UTF-8"> ...

- [MRCTF]Web WriteUp

和武科大WUSTCTF同时打的一场比赛,最后因为精力放在武科大比赛上了,排名13 - -Web题目难度跨度过大,分不清层次,感觉Web题目分布不是很好,质量还是不错的 Ez_bypass 进入题目得 ...

- [易霖博YCTF]Web WriteUp

中午队里师傅发到群里的比赛,借来队里师傅账号和队里其他师傅一起做了一下,ak了web,师傅们tql.学到挺多东西,总结一下. rce_nopar 进入题目给出源码: <?php if(isset ...

- [XNUCA 进阶篇](web)writeup

XNUCA 靶场练习题writeup default 阳关总在风雨后 题目过滤很多,*,#,/ ,and,or,|,union,空格,都不能用 盲注,最后的姿势是:1'%(1)%'1 中间的括号的位置 ...

- 【网鼎杯2020白虎组】Web WriteUp [picdown]

picdown 抓包发现存在文件包含漏洞: 在main.py下面暴露的flask的源代码 from flask import Flask, Response, render_template, req ...

随机推荐

- application.yml使用@符合问题:'@' that cannot start any token. (Do not use @ for indentation)

在application配置文件中使用@出现异常: Exception in thread "main" while scanning for the next tokenfoun ...

- 使用HttpClient 发送 GET、POST(FormData、Raw)、PUT、Delete请求及文件上传

httpclient4.3.6 package org.caeit.cloud.dev.util; import java.io.File; import java.io.IOException; i ...

- PXE安装与配置

PXE 安装与配置 实验环境 VMware Fusion 虚拟机 node1有两块网卡, ens33(172.100.16.10)-->bridge, ens37-->vmnet4(192 ...

- 5.深入k8s:StatefulSet控制器

转载请声明出处哦~,本篇文章发布于luozhiyun的博客:https://www.luozhiyun.com 在上一篇中,讲解了容器持久化存储,从中我们知道什么是PV和PVC,这一篇我们讲通过Sta ...

- Web组件的三种关联关系

Web应用程序如此强大的原因之一是它们能彼此链接和聚合信息资源.Web组件之间存在三种关联关系: ● 请求转发 ● URL重定向 ● 包含 存在以上关联关系的Web组件可以是JSP或Servle ...

- C#LeetCode刷题之#589-N叉树的前序遍历(N-ary Tree Preorder Traversal)

问题 该文章的最新版本已迁移至个人博客[比特飞],单击链接 https://www.byteflying.com/archives/4090 访问. 给定一个 N 叉树,返回其节点值的前序遍历. 例如 ...

- C#LeetCode刷题之#665-非递减数列( Non-decreasing Array)

问题 该文章的最新版本已迁移至个人博客[比特飞],单击链接 https://www.byteflying.com/archives/3732 访问. 给定一个长度为 n 的整数数组,你的任务是判断在最 ...

- 因网络时代与云端应用而生的AGPL-3.0授权条款

此篇文章转载自:因應網路時代與雲端應用而生的 AGPL-3.0 授權條款 如你所见,原文为繁体,我将其转为简体并将"网路"替换为"网络",方便阅读.并未修改 ...

- Javascript之其实我觉得原型链没有难的那么夸张!

原型链.闭包.事件循环等,可以说是js中比较复杂的知识了,复杂的不是因为它的概念,而是因为它们本身都涉及到很多的知识体系.所以很难串联起来,有一个完整的思路.我最近想把js中有点意思的知识都总结整理一 ...

- web主题适配方案指北

前置知识 在这里了解实现网页主题切换的相关知识. CSS 变量 要实现主题切换需要了解一点 css 自定义属性.当然,本文还提供了其他实现方式,为了不给您接下来的阅读带来阻碍,先了解它. 变量的声明 ...